| Note |

|---|

Внимание, данный документ содержит вложенные страницы с объединением настроек по семействам устройств: |

Содержание

| Table of Contents |

|---|

| exclude | Список документов|Содержание |

|---|

|

...

| Anchor |

|---|

| physical_security |

|---|

| physical_security |

|---|

|

Физическая безопасность

...

- для повышения скрытности устройств рекомендуется отключить световые индикаторы, расположенные на корпусе устройства;

- неиспользуемые порты беспроводных устройств могут быть использованы злоумышленником для получения доступа к сети, поэтому для обеспечения конфиденциальности информации рекомендуется отключать неиспользуемые сетевые интерфейсы;

- устройства, базирующиеся на аппаратной платформе H11, поддерживают функцию PoE-out на порту Eth1. Этим может воспользоваться злоумышленник, непосредственно подключившись к порту устройства и запитав стороннее оборудование.

| Tip |

|---|

| title | Реализация средств обеспечения физической безопасности для семейств устройств |

|---|

|

|

Эксплуатация объекта

...

Эксплуатация объекта

Контроль за качеством монтажных работ выполняется с помощью приёмки объекта в эксплуатацию. Процедура приёмки должна быть построена в соответствии с общепринятыми требованиями к монтажу и технической политикой компании.

...

- осмотра объекта связи с составлением списка угроз;

- уборки объекта;

- тестирования резервных систем: для каналов связи - плановые работы с отключением основного канала, для систем электропитания - плановые работы с отключением основного источника (дополнительно, для источников бесперебойного питания, тестирование ёмкости батарей).

| Tip |

|---|

| title | Реализация средств обеспечения физической безопасности для семейств устройств |

|---|

|

| Expand |

|---|

| | Center |

|---|

| Мероприятие | InfiLINK 2x2 и InfiMAN 2x2 | InfiLINK XG и InfiLINK XG 1000 | Vector 5 |

|---|

| WEB | CLI | WEB | CLI | WEB |

|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

| Anchor |

|---|

| radio_security |

|---|

| radio_security |

|---|

|

Безопасность радиоканала

...

| Tip |

|---|

| title | Реализация средств обеспечения безопасности в радиоканале для семейств устройств |

|---|

| Семейства устройств | радиоканала для семейств устройств |

|

| Expand |

|---|

| | Center |

|---|

| Мероприятие | InfiLINK 2x2 и InfiMAN 2x2 |

|---|

|

|

.Семейства устройств | InfiLINK XG и InfiLINK XG 1000 |

|---|

|

|

.Семейство устройств . |

Управление устройством

...

Протоколы управления, поддерживаемые устройствами Инфинет, соотносятся с интерфейсами управления следующим образом:

- WEB-интерфейс:

- Протокол HTTP: запросы и ответы на них передаются по сети в открытом виде, поэтому злоумышленник, получив доступ к сети, может перехватить информацию.

- Протокол HTTPS: запросы и ответы на них передаются по сети в шифрованном виде, поэтому злоумышленнику, перехватившему данные, потребуются ключи шифрования для обработки информации.

- CLI-интерфейс:

- Протокол Telnet: управляющие команды и результат их выполнения передаётся в открытом виде, поэтому злоумышленник, получив доступ к сетевой инфраструктуре, может перехватить информацию.

- Протокол SSH: управляющие команды и результаты их выполнения передаётся в шифрованном виде. В случае, если злоумышленник получит доступ к сети и сможет их перехватить, то ему потребуются ключи для расшифровки информации.

...

- Ошибка в конфигурации устройства: утилита ERConsole позволяет назначить IP-адрес на интерфейс, либо сбросить устройство к заводским настройкам в ситуации, когда была допущена ошибка в конфигурации и доступ к устройству был утерян.

- Защита от использования устройства злоумышленником: для сброса устройства Инфинет к заводским настройкам требуется ввод заводского пароля, который закреплён за предприятием, которое его приобрело. В случае кражи устройства злоумышленником, он не сможет получить заводской пароль, обратившись в службу технической поддержки, т.к. не является сотрудником предприятия, значит не сможет получить доступ к устройству.

| Anchor |

|---|

| data_transmit |

|---|

| data_transmit |

|---|

|

Передача данных

Базовая функция любого сетевого устройства, имеющего более одного интерфейса, передача данных между ними. Устройства Инфинет не являются исключением, выполняя коммутацию или маршрутизацию пакетов между проводными и беспроводными интерфейсами. Кроме того, на устройствах запущены вспомогательные сервисы, работа которых основана на одном из сетевых протоколов, например, SNMP и LLDP. Реализация всех этих функций на устройствах содержит в себе потенциальные угрозы, которыми может воспользоваться злоумышленник, поэтому кропотливый подход к настройке сетевых протоколов на устройствах позволит минимизировать данные риски.

| Anchor |

|---|

| data_transmission_common |

|---|

| data_transmission_common |

|---|

|

Общие рекомендацииРабота любого сетевого элемента складывается из его аппаратной и программной реализаций, поэтому актуализация программного обеспечения является важным вкладом в надёжность работы устройств. Рекомендуется использовать стабильную версию прошивки программного обеспечения и следить за выходом обновлений. Проверить актуальность используемой версии ПО можно через интерфейс управления или на FTP Infinet Wireless.

...

При использовании любого интерфейса управления устройством, можно допустить ошибки в конфигурации и потерять доступ к устройству, отфильтровать трафик пользователей или разорвать беспроводное соединение. Независимо от последствий, будет нарушена доступность информации и велика вероятность, что устройство следует сбросить к заводским настройкам (см. "Восстановление доступа"). Для того, чтобы снизить риск возникновения рассмотренного сценария, рекомендуется использовать отложенную перезагрузку устройства: сохраняется две копии конфигурации - текущая и новая, применяется новая и проверяется доступность интерфейса управления устройством - если управление потеряно, то устройство перезагружается с предыдущей сохранённой конфигурацией, иначе - на устройстве сохраняется новая конфигурация.

| Anchor |

|---|

| data_transmission_config |

|---|

| data_transmission_config |

|---|

|

Настройка передачи данныхБеспроводные устройства используются для организации каналов связи с целью передачи данных различных сервисов, поэтому настройка протоколов, отвечающих за обработку передаваемых данных, является важной составляющей стратегии информационной безопасности. По умолчанию устройства Инфинет настроены в режиме коммутации таким образом, чтобы данные между проводным и беспроводным интерфейсами передавались без фильтрации. Такая схема уязвима для большого объёма паразитного трафика, который может привести к нарушению доступности сети. Пример паразитного трафика - широковещательный шторм, причиной которого может быть ошибка в коммутации устройств, либо действия злоумышленника. Мероприятиями по защите сетевой инфраструктуры от атак подобного типа:

- Фильтрация трафика: хорошей практикой является разделение физической инфраструктуры на несколько виртуальных локальных сетей с использованием технологии VLAN. Такой метод позволяет ограничить широковещательные домены, а значит уменьшить масштаб от широковещательного шторма. Это потребует настройки фильтрации трафика разных VLAN на устройствах и каналах связи: на беспроводных устройствах рекомендуется разрешить обработку только тех vlan-id, которые должны быть переданы через организованный радиоканал и запретить все остальные.

- Протокол STP: протокол покрывающего дерева (STP) предназначен для предотвращения петель на канальном уровне, которые могут быть причиной широковещательного шторма. Кроме того, протокол STP может быть использован для построения схемы автоматического резервирования на канальном уровне в сетях с избыточностью каналов связи.

- Режим маршрутизатора: одним из подходов для снижения влияния широковещательного шторма является уменьшение размера широковещательного сегмента за счёт использования технологии маршрутизации. В этом случае данные передаются на основе L3-заголовка, содержащего поле TTL, который исключает циклическую передачу широковещательного трафика.передачу широковещательного трафика.

| Anchor |

|---|

| data_transmission_protocol |

|---|

| data_transmission_protocol |

|---|

|

Настройка сетевых протоколовПомимо пользовательского трафика, устройства в сети обмениваются служебными данными с использованием различных протоколов, настройка которых важна в контексте информационной безопасности.

...

- Использование SNMPv3: существует три версии протокола SNMP, причём SNMPv1 и SNMPv2c не поддерживают аутентификацию и шифрование передаваемых данных. В SNMPv3 реализованы как возможность аутентификации, так и шифрования сообщений, которые рекомендуется настраивать при выборе данной версии протокола SNMP.

- Использование режима чтения: в случае, если не используется режим записи протокола SNMP, то рекомендуется отключить его поддержку. Это снизит возможные последствия от атак злоумышленников.

- Смена настроек по умолчанию: по умолчанию на устройстве создано community с именем "public", которое рекомендуется изменить, независимо от используемой версии протокола SNMP. Для реализации атаки злоумышленника, необходимо, чтобы параметр community в запросах совпадал с параметром настроенном на устройстве.

- Организация списков доступа: устройства Инфинет позволяют создать белые списки доступа для протокола SNMP.

| Center |

|---|

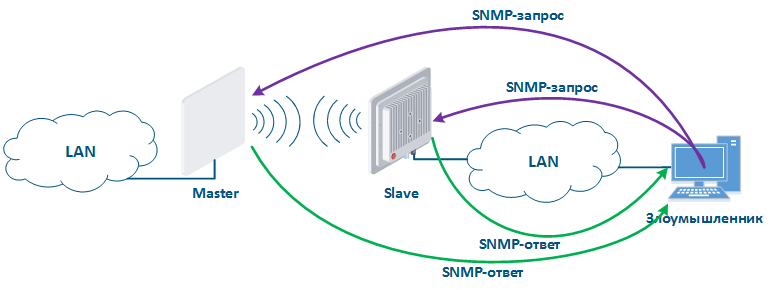

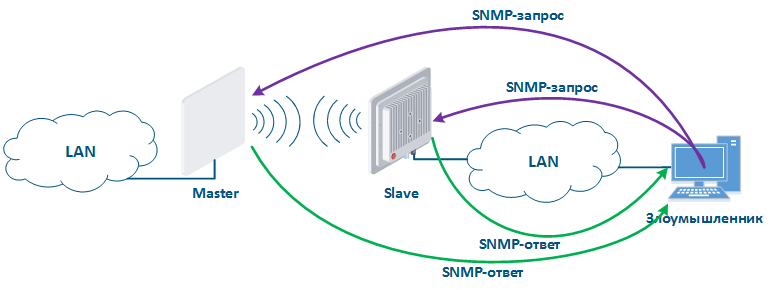

Image Modified Image Modified

Рисунок 14 - Пример атаки с использованием протокола SNMP |

...

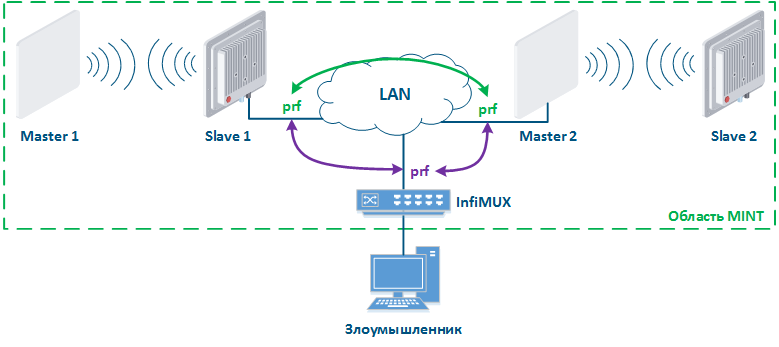

- Использование ключа безопасности: PRF-интерфейс представляет собой виртуальный радиоинтерфейс, работающий в проводной среде, поэтому, по аналогии с беспроводным интерфейсом, PRF поддерживает возможность установки ключа безопасности. При этом канал связи будет организован между двумя PRF-интерфейсами только в том случае, когда их ключи безопасности совпадают.

- Использование пароля для удалённых команд: одним из удобных инструментов протокола MINT является возможность удалённого выполнения команд на устройстве, находящемся в одной области MINT. По умолчанию удалённое выполнение команд доступно без указания пароля, поэтому такое поведение рекомендуется изменить. В этом случае, для удалённого выполнения команд на устройстве потребуется ввести пароль, что усложнит атаку злоумышленника.

| Center |

|---|

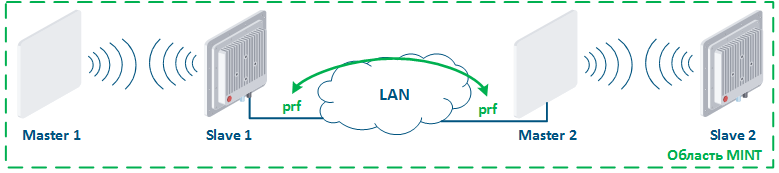

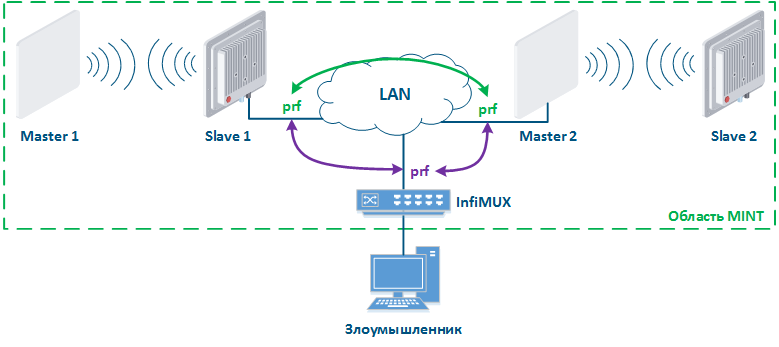

Image Modified Image Modified

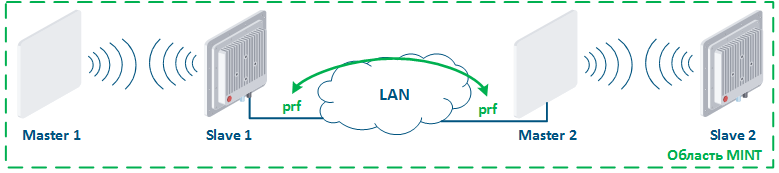

Рисунок 15а - Объединение каналов связи в единую область MINT  Image Modified Image Modified

Рисунок 15б - Пример атаки с использованием протокола MINT |

...

| Tip |

|---|

| title | Реализация средств обеспечения безопасности передачи данных для семейств устройств |

|---|

|

| Expand |

|---|

| /Интерфейс | InfiLINK 2x2 и InfiMAN 2x2 | InfiLINK XG и InfiLINK XG 1000 | Vector 5 |

|---|

| WEB | CLI | WEB | CLI | WEB |

|---|

| Обновление ПО |

|

|

|

| Обслуживание | | Отложенная перезагрузка |

|

|

|

| - | | Фильтрация трафика |

|

|

|

| Настройка коммутации | | Конфигурация STP |

|

|

|

| - | | Включение режима маршрутизатора |

|

|

|

| - | | Конфигурация DHCP-клиента |

|

|

|

| Настройка сетевого доступа | | Конфигурация DHCP-сервера |

|

|

|

| - | | Конфигурация DHCP-ретранслятора |

|

|

|

| - | | Конфигурация ARP |

|

|

|

| - | | Конфигурация LLDP |

|

|

|

| - | | Конфигурация SNMP |

|

|

|

| Настройка SNMP | | Конфигурация MINT |

|

|

|

| - |

|

|

|

4.1 Настройки сетевых интерфейсов

...

+DHCP фиксация адресов

ARP (+macf)

| Anchor |

|---|

| infrastructure |

|---|

| infrastructure |

|---|

|

Инфраструктура

- организация мониторинга (+утилизация оборудования)

...