...

- Информация - сведения об окружающем мире и протекающих в нём процессах, воспринимаемые человеком или специальным устройством.

- Информационная безопасность (ИБ) - защищённость информации и инфраструктурных составляющих от воздействий, которые могут нанести ущерб субъектам информационных отношений.

- Угроза - потенциальная возможность нарушения информационной безопасности.

- Атака - попытка реализации угрозы. Атака может быть как злонамеренной, так и нет.

- Злоумышленник - лицо или группа лиц, производящие атаку.

- Риск - вероятность наступления той или иной угрозы.

...

Беспроводная передача данных выполняется в общей среде, что позволяет злоумышленникам организовывать атаки различных видов. Рассмотренные ниже средства обеспечения безопасности должны применяться комплексно, поскольку мероприятия, направленные на борьбу с одной угрозой, будут малоэффективны могут быть не эффективны против угрозы другого типа.

...

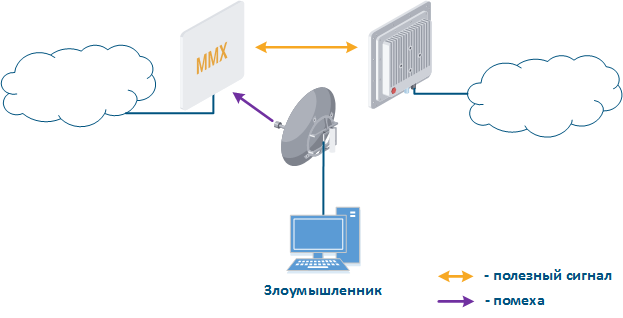

Частотный ресурс является ограниченным, поэтому процесс распределения частот между беспроводными системами должен рассматриваться комплексно. В противном случае влияние сторонних систем может быть воспринято, как действия злоумышленника Сторонние беспроводные системы, работающие на тех же или смежных частотах, могут оказывать влияние на радиоканал (рис. 3), снижающие производительность системы и являющиеся угрозой доступности. Снизить риски, связанные с угрозой данного типа, можно следующими . Как правило, такое влияние не является злонамеренным, однако оно должно рассматриваться как угроза доступности, поскольку его результатом является невозможность функционирования канала связи. Нашей задачей является поиск и выбор частотного канала, свободного от помех. При этом, мы должны помнить, что помеха может отсутствовать на этапе монтажа, но появиться уже в процессе эксплуатации беспроводной системы.

Снизить риски, связанные с угрозами данного типа, можно следующими способами:

- Централизованное распределение частот: координация координации предприятий-владельцев беспроводных систем на государственном уровне с контролем соблюдения договорённостей и последующим наказанием. В некоторых случаях, договорённость между предприятиями может быть достигнута в частном порядкевыполнена в законодательном и частном порядках. Устройства семейств InfiLINK 2x2 и InfiMAN 2x2 позволяют получить MAC-адреса систем, работающих в выбранном частотном канале, с помощью утилиты "Radio scanner", что позволяет выявить злоумышленника и передать эти данные координаторуисточник угрозы и обеспечить безопасность с помощью технических или административных мер.

- Ручное сканирование спектра: предварительное радиообследование территории, в которой будет развёрнута система связи, выполненное вручную. Выбор частотного канала системы осуществляется с учётом данных сканирования. Устройства Инфинет позволяют оценить состояние спектра с помощью встроенной утилиты "Спектроанализатор".

- Автоматическое сканирование спектра: радиообследование территории, в которой развёрнута система связи, выполняемое автоматически с заданной периодичностью. Выбор частотного канала системы осуществляется с учётом данных сканирования и может быть автоматически изменён. В устройствах Инфинет реализована поддержка технологии DFS и iDFS (см. Динамический выбор частоты), которые предназначены для сканирования спектра в автоматическом режиме.

| Center |

|---|

Рисунок 3 - Пример работы злоумышленника угрозы в частотном канале системы |

При Даже при согласованном распределении частотных каналов между системами связи может сохраняться проблема взаимного влияния. Причиной этому служит внеполосное излучение: спектр излучения не является идеальным прямоугольником, имея боковые полосы, которые оказывают влияние на соседние частотные каналы. На рис. 4 а,б представлены спектры систем связи, использующие соседние использующих соседние частотные каналы: на рис. 4а мощности излучения мощность излучения систем равна и влияние злоумышленника источника угрозы ниже чувствительности системы связи, на рис. 4б мощность излучения системы злоумшленника источника угрозы выше, чем системы связи и уровень боковой полосы выше чувствительности, что окажет влияние на систему связи в виде помехи.

Использование функции автоматической подстройки мощности излучения позволит снизить влияние Снизить влияние сторонней системы связи на используемые частотные каналы и повысит срок службы устройства. Кроме того, при поможет функция автоматической регулировки выходной мощности (ATPC). При возникновении помех устройства с активной функцией ATPC увеличат мощность излучения, сохраняя сохранив производительность канала связи. Кроме того, использование ATPC повысит срок службы устройства за счёт оптимального использования ресурсов излучателя.

Бюджет канала связи помимо , помимо мощности излучателей, зависит от используемой модуляционно-кодовой схемы: схемы высших порядков более требовательны к параметрам канала связи, поэтому их использование невозможно при низком уровне сигнала и высоком уровне помех. Таким образом, выбор модуляционно-кодовой схемы является компромиссом между производительностью и надёжностью канала связи. Использование функции автоматического контроля модуляции позволяет автоматически контроля скорости передачи данных (AMC) позволяет выбирать модуляционно-кодовую схему в соответствии с текущими параметрами радиоканала и менять её в соответствии с радиообстановкой. Это позволяет повысить надёжность и повысить доступность информации, сохраняя работоспособность канала связи даже в условиях сильных помех.

Подробно частотные характеристики сигналов рассмотрены в онлайн-курсе "Основы беспроводных сетей".

...