...

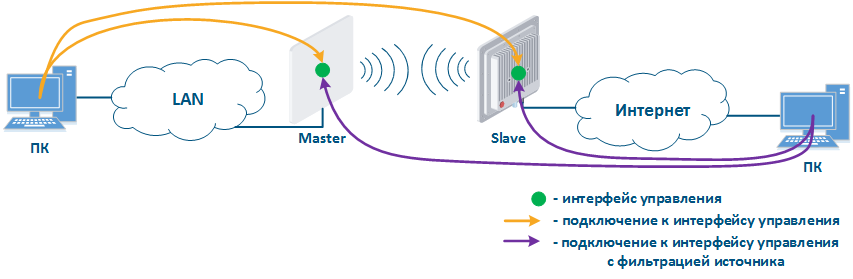

Сценарий с нахождением беспроводного устройства на стыке внутреннего сегмента сети и сети интернет является частным случаем сценария, рассмотренного выше. Отличием является возможность получения доступа к интерфейсу управления устройства из сети Интернетинтернет.

| Center |

|---|

Рисунок 1г - Радиоканал, объединяющий внутренний сегмент сети и сеть интернет |

...

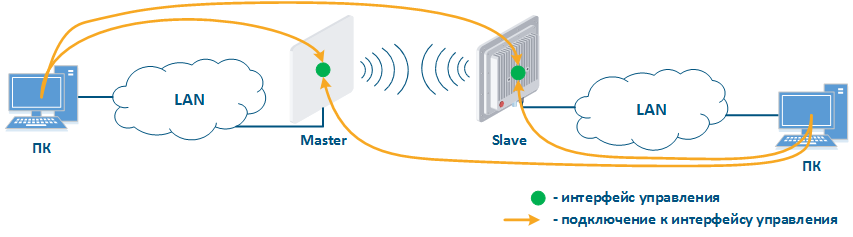

| Center |

|---|

Рисунок 9а - Радиоканал, объединяющий два сегмента локальной сети Рисунок 9б - Радиоканал, объединяющий сегменты локальной и сторонней сетей Рисунок 9в - Радиоканал, объединяющий сегменты локальной сети и сети Интернетинтернет |

Мы рекомендуем руководствоваться следующими принципами настройки интерфейса управления:

...

Поскольку протоколы Ethernet и IP относятся к разным уровням сетевой модели OSIсетевого взаимодействия, то необходим инструмент, который будет связывать адреса устройств, используемую в используемых в каждом из протоколов. Таким инструментом является протокол ARP и заполняемая им таблица соответствия адресов. Таблица состоит из записей, в которых MAC-адрес интерфейса сопоставлен с IP-адресом, что используется при передаче IP-пакетов, инкапсулированных в Ethernet-кадры.

Рассмотрим пример атаки с подменой IP-адреса: через радиоканал Master-Slave организован доступ к сети Интернет интернет двум клиентам (Клиент 1 и Клиент 2, за ). За каждым из клиентов закреплён IP-адрес, который является идентификатором для назначения тарифного плана. Клиенту с адресом 192.168.0.1 предоставляется пропускная способность 10 Мбит/с, клиенту с адресом 192.168.0.2 - 2 Мбит/с (рис. 12а). В какой-то момент времени Клиент 1 выключает ПК и не пользуется услугами провайдера, в это же время Клиент 2 заменяет свой IP-адрес на IP-адрес 192.168.0.1, закреплённый за Клиентом 1 (рис. 12б). В этом случае Клиент 2 получит доступ в Интернет с большей пропускной способностью, и у Клиента 1, после включения, возникнут проблемы с доступом к сети.

...

Рассмотренный вид атак с подменой IP-адреса можно предотвратить, добавив статическую запись в таблицу соответствия адресов протокола ARP. В этом случае, после смены IP-адреса данные Клиента 2 передаваться не будут, т.к. за адресом 192.168.0.1 будет закреплён MAC-адрес Клиента 1.

LLDP

Протокола LLDP Протокол LLDP предназначен для обмена справочной информацией об устройстве с непосредственно подключенным к нему устройством. В качестве справочной информации передаётся имя VLAN, MAC-адрес, имя устройства, IP-адрес интерфейса управления и т.д. В случае, если злоумышленник получит физический доступ к устройству и подключится к нему, то, запустив на своём ПК протокол LLDPслужбу LLDP, сможет, обменявшись служебными сообщениями, получить справочную информацию об устройстве (рис. 13). Реализация такой атаки приводит к нарушению конфиденциальности информацииЭти сведения могут облегчить ему задачу по несанкционированному доступу к устройству.

Для того, чтобы предотвратить атаки данного типа, необходимо придерживаться следующих правил:

- Глобальное отключение LLDP: в случае, если использование протокола не предусмотрено технической политикой предприятия, то рекомендуется отключить его работу на всех устройствах глобально во всей сети.

- Отключение LLDP на интерфейсах: если использование протокола LLDP необходимо, то следует разрешить его работу только на тех сетевых интерфейсах, к которым подключены элементы сетевой инфраструктуры.

...

- Использование SNMPv3: по умолчанию на устройствах активирована поддержка SNMPv1 и SNMPv2c, на устройствах создано community с именем "public". Протоколы SNMPv1 и SNMPv2c предусматривают аутентификацию с помощью параметра community, значение которого передаётся по сети в явном виде. В SNMPv3 реализованы как возможность аутентификации, так и шифрования сообщений, которое рекомендуется всегда использовать.

- Использование режима чтения: в случае, если не используется режим записи протокола SNMP, то рекомендуется требуется отключить его поддержку. Это снизит возможные последствия в случае несанкционированного доступа.

- Организация списков доступа: устройства Инфинет позволяют создать белые списки доступа к серверу SNMP.

...

MINT является фирменным протоколом компании Инфинет, работа которого может быть организована в проводном и беспроводном сегментах. Злоумышленник, получив доступ к области MINT, может компроментировать cкомпрометировать все сетевые устройства, относящиеся к этой области, поэтому при использовании протокола MINT необходимо обращать обратить особое внимание на вопросы безопасностиего настройку.

Рассмотрим пример атаки с использованием протокола MINT: два беспроводных канала связи Master 1 - Slave 1 и Master 2 - Slave 2 объединены в область MINT с помощью интерфейсов PRF (рис. 15а). Злоумышленник, имея физический доступ к сети предприятия, подключается к ней коммутатором InfiMUX, на котором создан интерфейс PRF (рис. 15б). В общем случае, интерфейсы PRF установят между собой каналы связи и все устройства будут объединены в область MINT, поэтому злоумышленник получит информацию об устройствах в этой области и сможет выполнять удалённые команды на них средствами MINT, что является нарушением конфиденциальности и целостности информации.

Средства защиты от атак подобного типа:

- Использование ключа безопасности: интерфейс PRF представляет собой виртуальный радиоинтерфейс, работающий в проводной среде, поэтому, по аналогии с беспроводным интерфейсом, интерфейс PRF поддерживает возможность установки ключа безопасности. При этом канал связи будет организован между двумя интерфейсами PRF только в том случае, когда их ключи безопасности совпадают.

- Использование пароля для выполнения удалённых команд: одним из удобных инструментов протокола MINT является возможность удалённого выполнения команд на устройстве, находящимся в одной области той же области MINT. По умолчанию удалённое выполнение команд доступно без указания пароля, поэтому такое поведение необходимо изменить. В этом случае, для удалённого выполнения команд на устройстве потребуется ввести пароль, что ограничит возможности злоумышленника.

...