...

| Center |

|---|

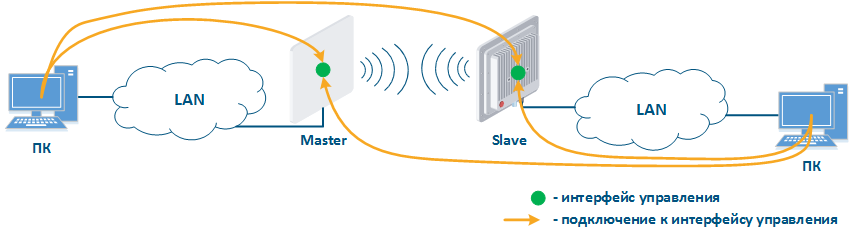

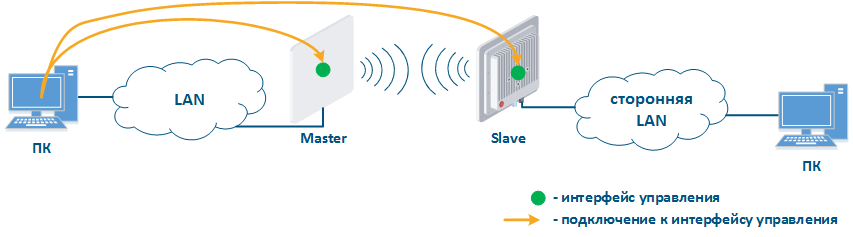

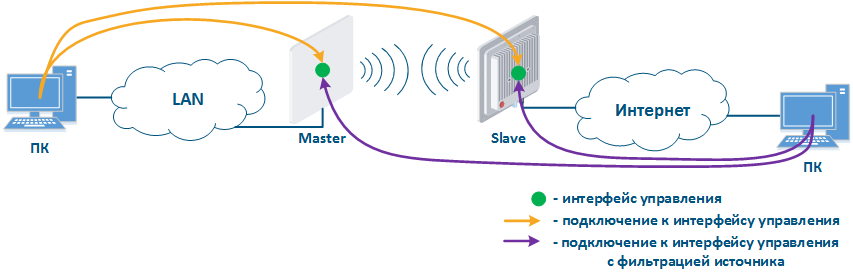

Figure 9a - Radio link joining internal network segments Figure 9b - Radio link connecting internal and external network segments Figure 9c - Radio link connecting internal network segment with Internet |

Мы рекомендуем руководствоваться следующими принципами настройки интерфейса управления:

...

We recommend to use the following principles of management configuration:

- Use the virtual interface as management:

- InfiLINK XG, InfiLINK XG 1000 и Vector and Quanta 5 : сетевой интерфейс управления mgmtfamily devices: network management interface (mgmt).

- Устройства семейств InfiLINK 2x2 и and InfiMAN 2x2 family devices: сетевой интерфейс svi, связанный с группой коммутации управляющего трафика.

- Доступ к интерфейсу управления должен быть разрешён только через сетевые интерфейсы, за которыми расположены ПК инженеров или сервисы, осуществляющие управление устройствами, например, система мониторинга.

- В случае изоляции сетевого трафика с помощью VLAN, должен быть выделен отдельный VLAN для трафика управления, который должен быть ассоциирован с интерфейсом управления

- network interface svi connnected with switch group for management traffic.

- Access to the management interface should be allowed only through network interfaces, connected to the engineers PC or services that manage devices, for example, a monitoring system.

- In the case of network traffic isolation using a VLAN, a separate VLAN must be allocated for the management traffic and associated with the management interface.

| Anchor | ||||

|---|---|---|---|---|

|

...

Access limitation

Устройства семейств InfiLINK 2x2, InfiMAN 2x2 и Vector 5 позволяют создать белые списки доступа. В этом случае доступ к интерфейсу управления будет предоставлен только узлам, адреса которых включены в белые спискиand Quanta 5 family devices allows to create white access lists. In this case only network nodes which IP addresses mentioned in the list will be permitted to access the management interface.

| Anchor | ||||

|---|---|---|---|---|

|

...

Восстановление доступа к устройствам Инфинет всех семейств выполняется с помощью утилиты ERConsole (см. скринкаст "Утилита ERConsole"). Использование утилиты полезно в следующих сценариях:

- Ошибка в конфигурации устройства: утилита ERConsole позволяет назначить IP-адрес на интерфейс, либо сбросить устройство к заводским настройкам в ситуации, когда была допущена ошибка в конфигурации и доступ к устройству был утерян.

- Защита от использования устройства злоумышленником: для сброса устройства Инфинет к заводским настройкам требуется ввод заводского пароля, который закреплён за предприятием, которое его приобрело. В случае кражи устройства злоумышленником, он не сможет получить заводской пароль, обратившись в службу технической поддержки, т.к. не является сотрудником предприятия, значит не сможет получить доступ к устройству.

...

| title | Реализация средств обеспечения безопасности управления для семейств устройств |

|---|

...

| title | Список мероприятий |

|---|

...

Мероприятия по обеспечению безопасности управления устройством

...

Access recovery

ERConsole utility is used to restore an access to all Infinet devices (see the "ERConsole" screencast). The utility can be used for the following purposes:

- Error in device configuration: ERConsole utility allows to assign an IP address to the interface, or reset the device to factory settings in case of a fatal errors in configuration.

- Device protection against an attacker: дTo reset the Infinet device to the factory settings, a factory password is required, which is assigned to the company that purchased it. If the device is stolen by an attacker, he will not be able to get the factory password from technical support, cause he is not an employee of the enterprise, which means he will not be able to access the device.

| Anchor | ||||

|---|---|---|---|---|

|

...

Data transmission

Data transmission is the main function of any network equipment. In addition to user data, devices exchange service messages of auxiliary protocols such as SNMP, LLDP, etc. The described functions implementation contains potential threats that an attacker can use, and requires accurate configuration of all wireless devices subsystems.

| Anchor | ||||

|---|---|---|---|---|

|

...

Беспроводные системы представляют собой программно-аппаратные комплексы. Следовательно, одним из важнейших требований является своевременная актуализация программного обеспечения. Рекомендуется использовать стабильную версию программного обеспечения и следить за выходом обновлений. Проверить актуальность используемой версии ПО можно непосредственно на устройстве.

Внося изменения в конфигурацию устройств, следует иметь в виду, что механизм применения настроек зависит от того, в каком интерфейсе они применяются:

...

General recommendations

Wireless systems are hardware and software systems. Therefore, one of the most important requirements is the timely software updating. It is recommended to use stable software versions and monitor the release of updates. Used software version can be checked directly on the device.

When making changes to the devices configuration, keep in mind that the mechanism for applying the settings depends on management interface used:

- Web GUI: changes made in different sections of the interface are accumulated and sequentially added to the configuration only after clicking the "Apply" button. When the device is rebooted, the last successfully saved configuration will be loaded.

- CLI: при выполнении команда мгновенно добавляется в текущую конфигурацию, но не сохраняется. Для сохранения настроек необходимо выполнить соответствующую команду. При перезагрузке устройства будет выполнена загрузка последней успешно сохранённой версии конфигурации.

...

- To save the settings, run the appropriate command. When the device is rebooted, the last successfully saved configuration will be loaded.

In some cases, errors made during the device configuration process can lead to access loss to the device and the device may need to be reset to factory settings (see "Access recovery"). To reduce the risk of this scenario, it is recommended to use a delayed device reboot. In this case, after applying the new configuration, a device availability check will be performed. If the device is unavailable, the previous version of the configuration will be restored.

| Anchor | ||||

|---|---|---|---|---|

|

...

Service traffic

By default, switching on the device is configured to pass data between the wired and wireless interfaces without filtration. Such scheme is vulnerable to a large amount of spurious traffic, which can take up all the available throughput and the link will actually become inaccessible for the transmission of useful traffic. An example of spurious traffic is a broadcast storm, which can cause errors in devices switching. Measures to protect the network infrastructure from such attacks are:

- Фильтрация трафика: хорошей практикой является разделение физической инфраструктуры на несколько виртуальных локальных сетей с использованием технологии VLAN. Такой метод позволяет ограничить широковещательные домены, а значит уменьшить влияние широковещательного шторма. Это потребует настройки фильтрации трафика разных VLAN на устройствах: на беспроводных устройствах рекомендуется разрешить обработку только тех меток VLAN, которые действительно должны быть переданы через организованный радиоканал и запретить все остальные.

- Протокол STP: протокол покрывающего дерева (Spanning Tree Protocol) предназначен для предотвращения петель на канальном уровне, которые могут быть причиной широковещательного шторма. Кроме того, протокол STP может быть использован для построения схемы автоматического резервирования на канальном уровне в сетях с избыточностью каналов связи.

- Режим маршрутизатора: одним из подходов к снижения влияния широковещательного шторма является уменьшение размера широковещательного сегмента за счёт использования технологии маршрутизации. Маршрутизатор является устройством, разделяющим широковещательные домены, т.е. широковещательный шторм, возникший в одном домене не повлияет на работу устройств в другом. Кроме того, маршрутизация подразумевает передачу пакетов на основе заголовка IP, включающего в себя поле TTL, которое исключает циклическое прохождение пакетов по сети.

...