| Jirainclude |

|---|

|

|---|

| server | Issue tracking |

|---|

| columns | key,summary,type,created,updated,due,assignee,reporter,priority,status,resolution |

|---|

| serverId | e83c3ec9-5471-3f7a-a413-b8ba086218c6 |

|---|

| key | IWA-275_Академия Инфинет |

|---|

| _Академия Инфинет |

|---|

|

Содержание

| Table of Contents |

|---|

| exclude | Список документов|Содержание |

|---|

|

...

- Доступность - возможность получения доступа к информации за приемлемое время.

- Целостность - непротиворечивость информации, её актуальность.

- Конфиденциальность - невозможность получения несанкционированного доступа к информации.

Архитектура информационных систем подразумевает комплексный подход к обеспечению безопасности, поэтому следует реализовывать Политика информационной безопасности должна предусматривать меры по обеспечению каждого из базовых свойств информации. Нарушение описанных свойств информации ведёт к издержкаиздержкам, которые могут носить финансовый, репутационный и др. характер. Следует помнить, что реализация политики ИБ является бесконечным процессом, требующим периодического пересмотра мер и контроля за их выполнением.

...

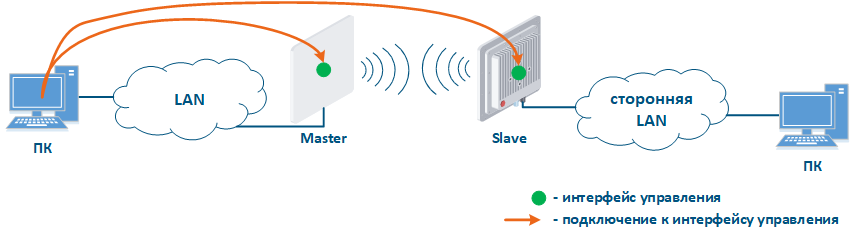

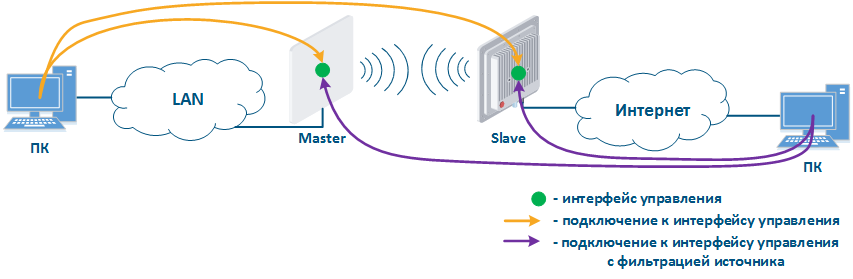

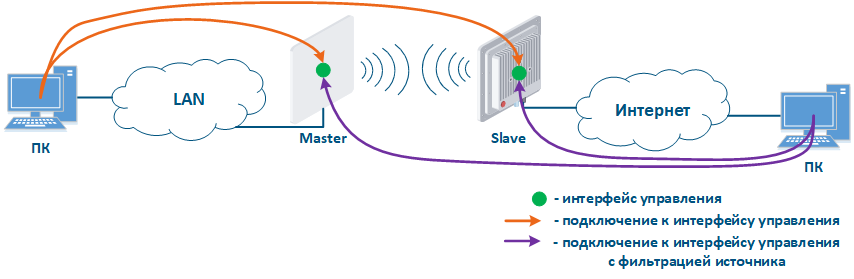

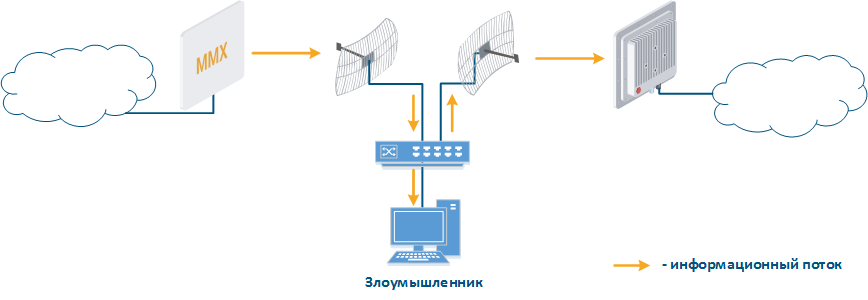

Меры по обеспечению ИБ обусловлены не только семейством применяемых устройств Инфинет, но и сценарием их использования (рис. 1а-г). Мы рассмотрим несколько сценариев, в которых беспроводные устройства объединяют сегменты сети, относящиеся к разным зонам ответственности, каждый из которых характеризуется определённым набором угроз:

...

Используемые меры защиты должны соответствовать существующим рискам, архитектура решений по обеспечению ИБ не должна быть избыточной. Например, фильтрация вредоносного трафика внешних подключений должна выполняться на стыке со сторонним оператором связи, а не на всей цепочке промежуточных узлов.

Требования по обеспечению физической безопасности и безопасности в радиоканале одинаковы для всех рассматриваемых сценариев и подробно представлены в соответствующих разделах. Для конфигурации устройств можно сформулировать следующие общие правила требования ИБ:

- управление устройством извне должно быть ограничено с помощью "белых" списков;

- работа служебных сетевых протоколов должна быть ограничена внутренним сегментом сети;

- на стыке зон ответственности должен быть организован эшелон безопасности для защиты внутреннего сегмента от вредоносного трафика.

Объединение внутренних сегментов сети

...

| Center |

|---|

Рисунок 1а - Радиоканал, объединяющий два внутренних сегмента сети |

| Anchor |

|---|

| lan_wan_scenario |

|---|

| lan_wan_scenario |

|---|

|

Объединение внутреннего и внешнего сегментов сетей

В сценарии объединения двух сетей, находящихся в разных зонах ответственности, функции первого эшелона информационной безопасности возложены на радиоустройство, расположенное на стыке двух сетейсегментов. Частным случаем внешнего сегмента сети является сеть клиента, для которого предоставляется сервис которому предоставляется услуга передачи данных. В таких сценариях должна быть обеспечена фильтрация как входящего, так и исходящего трафика.

| Center |

|---|

Рисунок 1б - Радиоканал, объединяющий сегменты внутренней и внешней сетейвнутренний и внешний сегменты

Рисунок 1в - Радиоканал, объединяющий сегменты внутренней и внешней клиентской сетейвнутренний и внешний сегменты |

Объединение внутреннего сегмента сети и сети интернет

Сценарий с нахождением беспроводного устройства на стыке внутреннего сегмента сети и сети интернет является частным случаем сценария, рассмотренного выше. Отличием является возможность получения доступа к интерфейсу управления устройства из сети интернетотсутствие эшелонов безопасности устройства со стороны подключения к сети Интернет, что является причиной большого количества рисков.

| Center |

|---|

Рисунок 1г - Радиоканал, объединяющий внутренний сегмент сети и сеть интернет |

Таблица применимости средств обеспечения ИБ в различных сценариях

Обеспечение ИБ достигается выполнением мероприятий, описанных в разделах и подразделах ИБ:

| Center |

|---|

| Риски | LAN-LAN | LAN-Сторонняя LAN | LAN-WAN | Нарушение доступностиНарушение конфиденциальности+++Нарушение доступностиНарушение целостностиНарушение конфиденциальности+++ | Нарушение доступностиНарушение целостностиНарушение конфиденциальности++ | + | Нарушение доступностиНарушение целостностиНарушение конфиденциальности+ | +Нарушение доступностиНарушение целостностиНарушение конфиденциальности++ | + | Нарушение доступностиНарушение целостностиНарушение конфиденциальности+ | ++- Нарушение конфиденциальности

| + | + | Нарушение доступностиНарушение целостности+++Нарушение доступностиНарушение конфиденциальности+++Нарушение доступностиНарушение целостностиНарушение конфиденциальности++ | + | Нарушение доступности+++Нарушение доступностиНарушение целостности+++Нарушение доступностиНарушение целостности+++ |

| Anchor |

|---|

| physical_security |

|---|

| physical_security |

|---|

|

Физическая безопасность

...

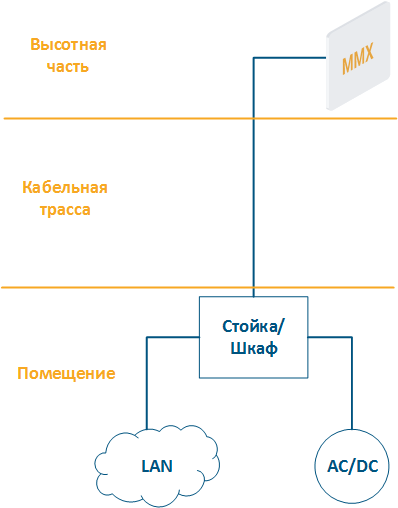

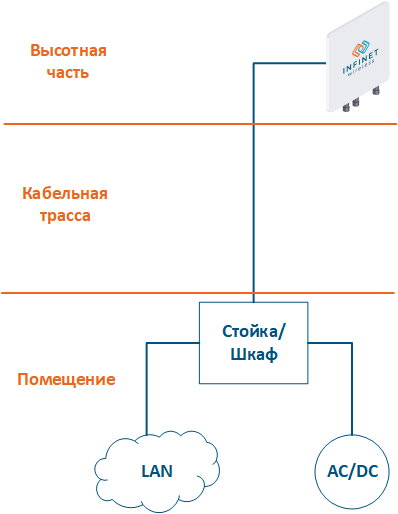

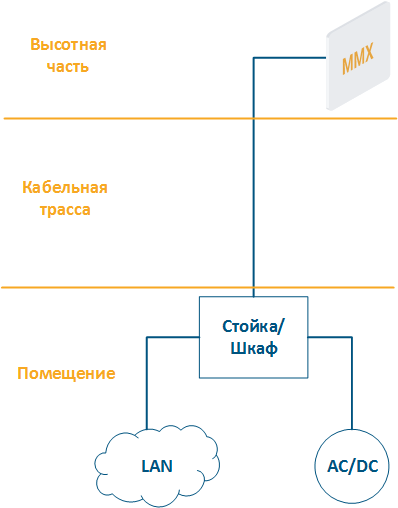

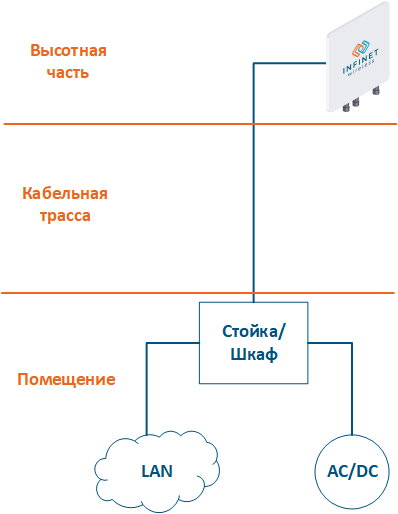

- Высотная часть: место размещения беспроводных устройств, например, крыша здания, мачта, телекоммуникационная башня.

- Кабельная трасса: путь прохождения кабелей, соединяющих высотную часть и оборудование, размещённое в помещении.

- Помещение: оборудование, размещённое в помещении, и точки подключения к инфраструктуре. Инфраструктура может включать в себя каналы передачи данных, электропитание, климатические системы и т.д. Оборудование должно быть размещено в стойке или телекоммуникационном шкафу, которые могут размещаться в выделенном помещении или быть совмещены с высотной частью объекта.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 2 - Структурная схема объекта связи |

...

- Доступ на объект является важным фактором, влияющим на время восстановления связи и удобство обслуживания оборудования на объекте. Доступ на объект должен быть ограничен по времени и по спискам сотрудников. Списки доступа должны поддерживаться в актуальном состоянии. Отсутствие актуальных списков доступа может быть использовано, например, уволенным сотрудником, имя которого не было своевременно исключено из этих списков. Также следует обращать внимание на наличие охраны и замков в местах размещения оборудования для предотвращения несанкционированного доступа.

- Наличие выделенного помещения. Оборудования передачи данных и точки подключения к инфраструктуре рекомендуется размещать в выделенном помещении, закрытом от воздействия внешних факторов. Например, это может быть помещение с отдельным входом и доступом отдельных сотрудников предприятия или машинный зал, в котором размещается оборудование сторонних компаний.

- Кабельная трасса. Площадка должна отвечать требованиям по прокладке кабельной трассы и доступу к ней на этапе эксплуатации. Соблюдение общих требований при прокладке кабелей является важным фактором снижения рисков, связанных с нарушением доступности каналов связи, которое может быть вызвано повреждением кабеля или ошибками подключения.

- Электропитание. На площадке должна присутствовать возможность подключения к сети стабильного электропитания (ЭП). В соответствии с технической политикой предприятия, может быть организована резервная линия электропитания ЭП или система бесперебойного обеспечения электричеством. Источники тока должны быть независимыми, т.е. должны отсутствовать единые точки отказа. Для систем резервного электропитания ЭП рекомендуется реализовывать схемы автоматического переключения между источниками, что позволит избежать перерыва связи при отказе основного источника ЭП.

- Заземление. Корректное заземление позволяет существенно снизить вероятность выхода беспроводных устройств из строя в случае электромагнитных наводок или удара молнии.

- Климатические системы. Надёжная работа сетевого оборудования зависит от внешних условий эксплуатации: устройство гарантированно функционирует в установленном диапазоне значений температуры, давления и влажности. Влияние среды носит случайный характер, поэтому, для поддержания стабильной работы, заданный диапазон климатических условий должен быть создан искусственно, для чего на объекте рекомендуется установить кондиционер и обогреватель с возможностью их автоматического включения/отключения. Применение климатических систем в высотной части невозможно, поэтому для надёжной работы в суровых условиях рекомендуется использовать устройства семейств InfiLINK 2x2 / InfiMAN 2x2 с расширенным температурным диапазоном. Такие устройства снабжены встроенным обогревателем, который включается при снижении температуры окружающей среды ниже установленного порога. Настройка встроенного обогревателя представлена в соответствующем разделеустановленного порога.

- Каналы связи. Сетевая доступность объекта может быть увеличена за счёт организации резервных каналов связи. Каналы связи должны быть независимыми, т.е. не иметь единых точек отказа, например, в качестве основного может использовать проводной канал связи, а в качестве резервного - беспроводной. Схемы организации отказоустойчивых схем автоматического резервирования и агрегации каналов связи с использованием устройств Инфинет представлены в статье "Агрегация каналов, балансировка и резервирование". В сценариях с подвижными объектами используется другая схема резервирования канала связи, представленная в статье "Организация связи с подвижными объектами".

...

- отключение световых индикаторов на корпусе устройства повысит его скрытность;

- неиспользуемые порты беспроводных устройств могут быть использованы злоумышленником для получения доступа к сети, поэтому для исключения возможности несанкционированного подключения рекомендуется отключать неиспользуемые сетевые интерфейсы;

- модели устройств, основанные на аппаратной платформе H11, поддерживают функцию PoE-out на порту Eth1. Этим может воспользоваться злоумышленник, непосредственно подключившись к порту устройства и запитав стороннее оборудование. Если функция PoE-out не используется, необходимо убедиться в том, что её поддержка отключена.

Эксплуатация объекта

Оценка контроля Контроль качества монтажных работ выполняется на этапе приёмки объекта в эксплуатацию. Процедура приёмки должна быть построена в соответствии с требованиями к монтажу, описанными в технической политике технической политикой предприятия.

Обеспечение информационной безопасности является непрерывным процессом, требующим контроля и реакции на выявленные и появляющиеся угрозы, поэтому необходимо проводить профилактическое обслуживание объектов связи. В зависимости от требований, закреплённых в компании, и специфики сетевого объекта список профилактических мероприятий может отличаться. Общий набор регулярных работ включает:

- осмотр объекта связи с составлением списка отклонений от начального состояниятребований технической политики;

- приборка на объекте;

- периодическое тестирование резервных систем: для каналов связи - плановые работы с отключением основного канала, для систем электропитания - плановые работы с отключением основного источника (дополнительно, для источников бесперебойного питания, тестирование ёмкости батарей).

| Tip |

|---|

| title | Реализация средств обеспечения физической безопасности для семейств устройств |

|---|

|

| Expand |

|---|

| | Center |

|---|

Мероприятия по обеспечению физической безопасности

|

|

|

| Anchor |

|---|

| radio_security |

|---|

| radio_security |

|---|

|

Безопасность радиоканала

...

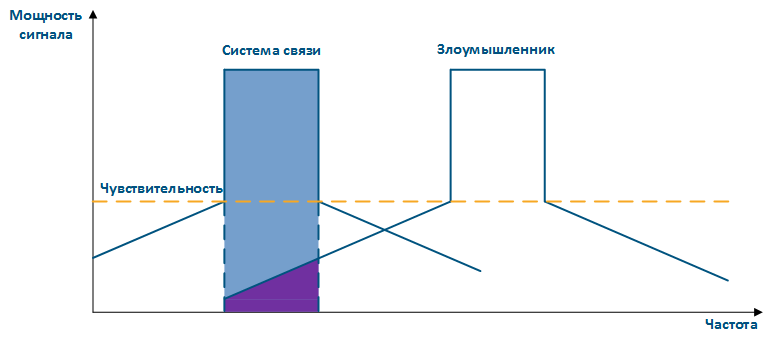

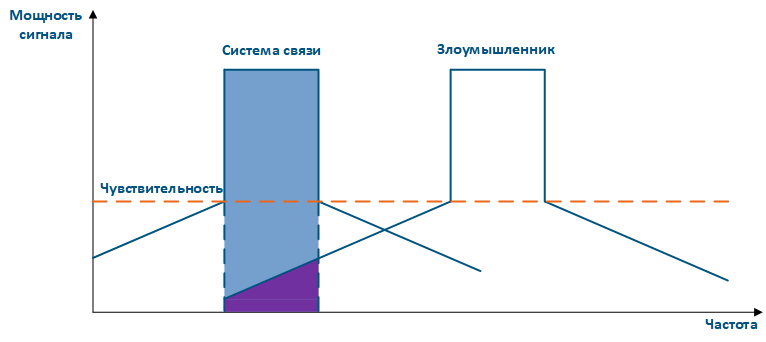

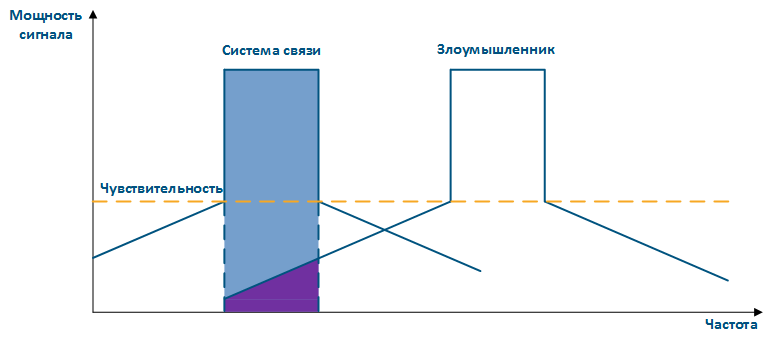

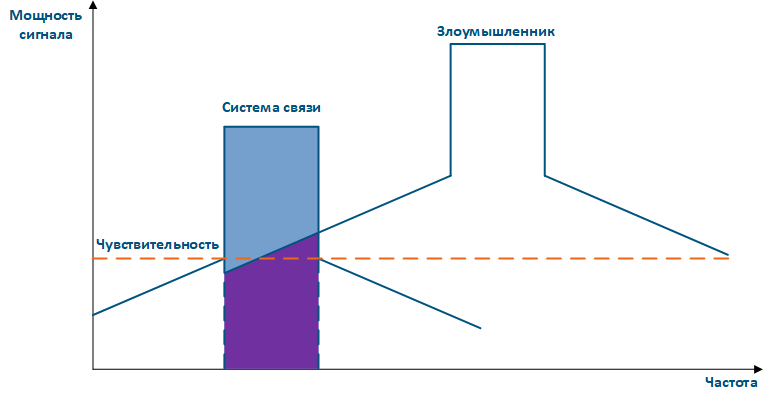

Снизить риски, связанные с угрозами данного типа, можно следующими способами:

- Централизованное распределение частот: координации предприятий-владельцев беспроводных систем может быть выполнена в законодательном и частном порядках. Устройства Поиск источников помех: устройства семейств InfiLINK 2x2 и , InfiMAN 2x2 позволяют , InfiLINK Evolution, InfiMAN Evolution позволяют получить MAC-адреса систем, работающих в выбранном частотном канале, с помощью утилиты "Radio scanner" или команды "muffer", что позволяет выявить источник помехи и принять решение о мерах по исключению его влияния на канал связи.

- Ручное сканирование спектра: предварительное радиообследование территории, в которой будет развёрнута система связи, выполненное вручную. Выбор частотного канала системы осуществляется с учётом данных сканирования. Устройства Инфинет позволяют оценить состояние спектра с помощью встроенной утилиты "Спектроанализатор".

- Автоматическое сканирование спектра: радиообследование территории, в которой развёрнута система связи, выполняемое автоматически с заданной периодичностью. Выбор частотного канала системы осуществляется с учётом данных сканирования и может быть автоматически изменён. В устройствах Инфинет реализована поддержка технологии DFS и iDFS (см. Динамический выбор частоты), которые предназначены для сканирования спектра в автоматическом режиме.

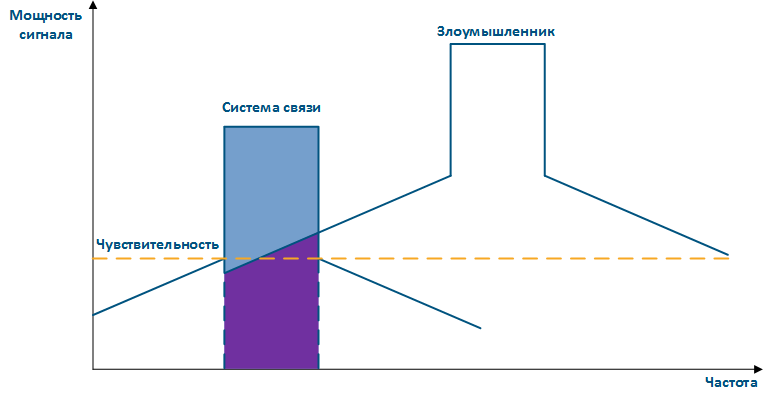

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 3 - Пример угрозы в частотном канале системы |

...

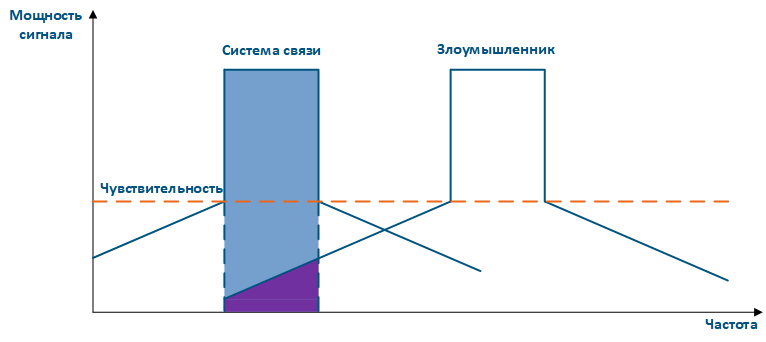

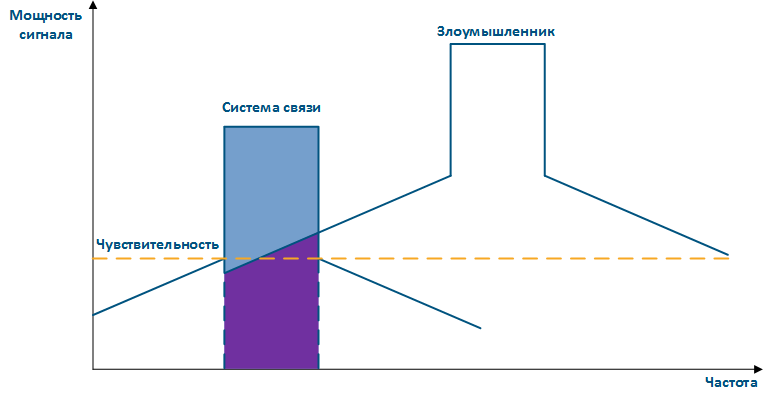

Снизить влияние сторонней системы связи на используемые частотные каналы поможет функция автоматической регулировки выходной мощности (ATPC). При возникновении помех устройства с активной функцией ATPC увеличат мощность излучения, сохранив производительность канала связи. Кроме того, использование ATPC повысит срок службы устройства за счёт оптимального использования ресурсов излучателя.

Бюджет канала связи, помимо мощности излучения, зависит от используемой модуляционно-кодовой схемы: схемы высших порядков более требовательны к параметрам канала связи, поэтому их использование невозможно при низком уровне сигнала и высоком уровне помех. Таким образом, выбор модуляционно-кодовой схемы является компромиссом между производительностью и надёжностью канала связи. Использование функции автоматического контроля скорости передачи данных (AMC) позволяет выбирать модуляционно-кодовую схему в соответствии с текущими параметрами радиоканала и менять её в соответствии с обстановкой в эфире. Это позволяет повысить надёжность и доступность информации, сохраняя работоспособность канала связи даже в условиях сильных помех.

Подробно частотные характеристики сигналов рассмотрены в онлайн-курсе "Основы беспроводных сетей".

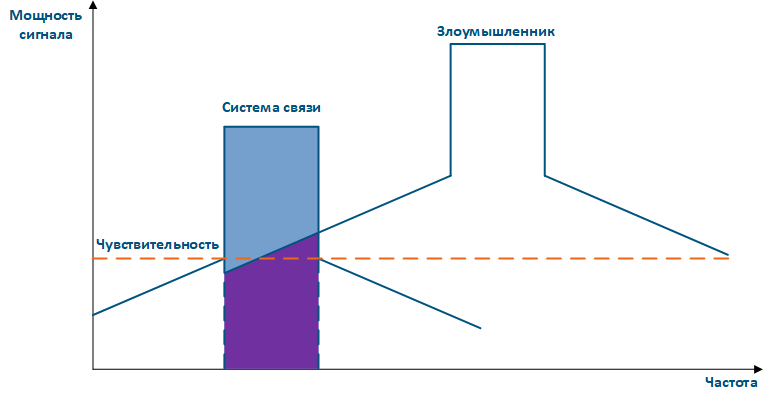

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 4а -Пример влияния соседнего частотного канала на систему связи  Image Removed Image Removed Image Added Image Added

Рисунок 4б - Пример влияния соседнего частотного канала на систему связи |

...

Популярными сценариями нарушения конфиденциальности и целостности информации в радиоканале являются атаки типа "человек посередине" (MiTM MITM - Man in The Middle). Рассмотрим примеры атак такого типа:

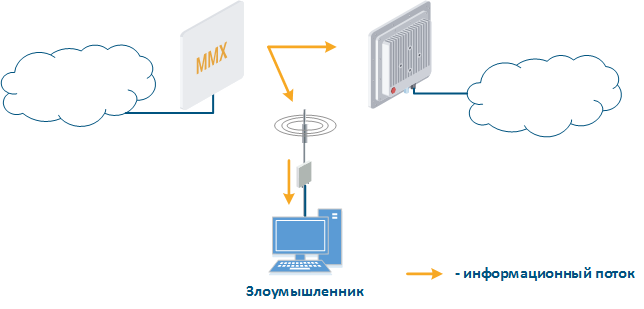

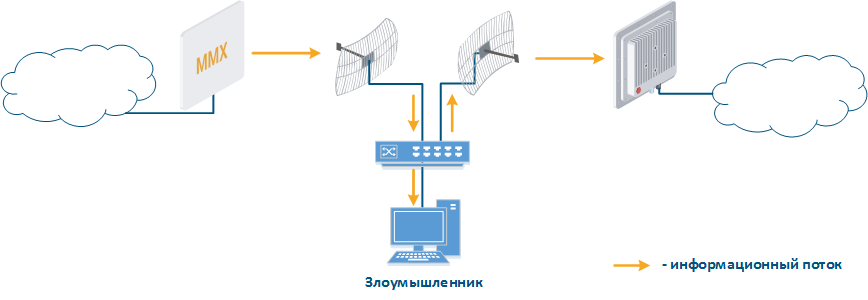

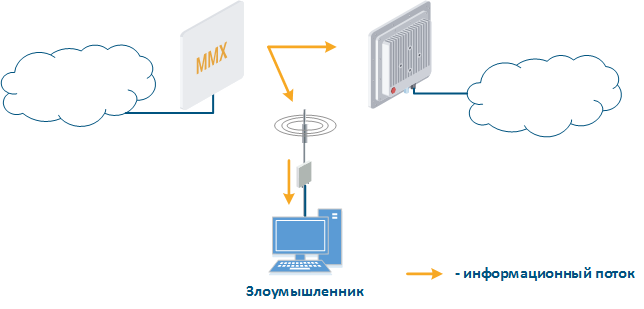

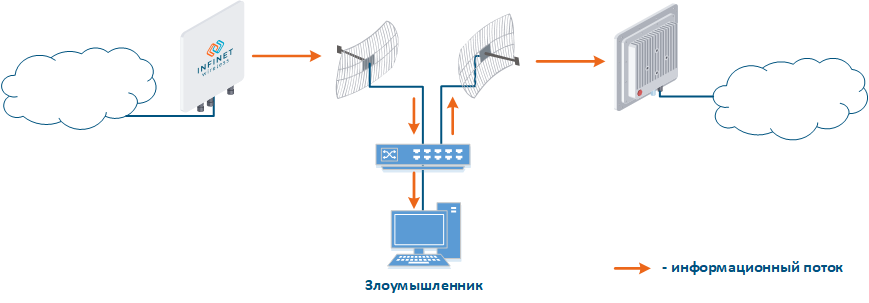

- Перехват данных (рис. 5а): в зоне покрытия системы связи злоумышленник устанавливает устройство, принимающее все передаваемые сигналы. Все беспроводные системы используют общую среду передачи данных, поэтому устройства принимают данные независимо от того, указаны ли они в качестве адресата. Далее устройство обрабатывает кадр на канальном уровне, если является его получателем, или отбрасывает, если не является. Злоумышленник может прикинуться одним из адресатов и получить доступ ко всем сообщениям, наравне с легальным адресатом.

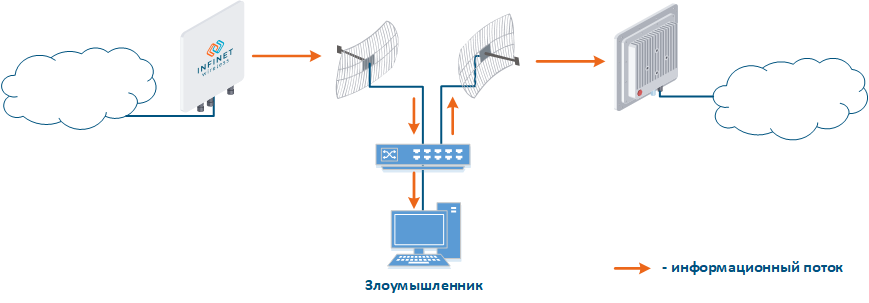

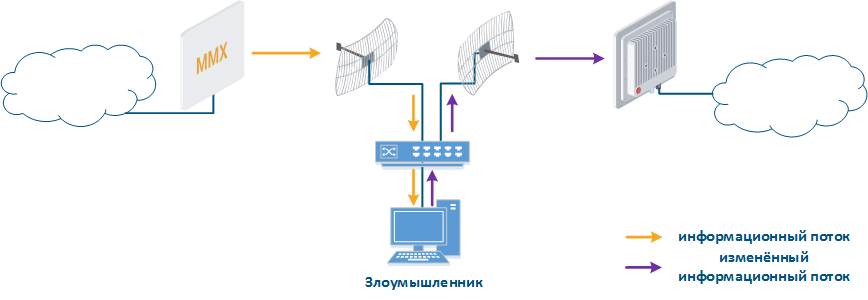

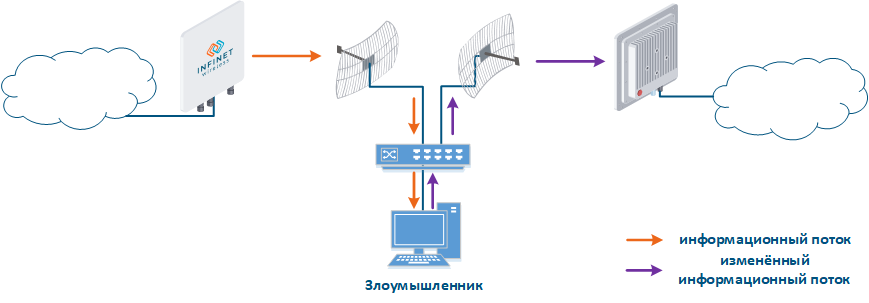

- Ретрансляция данных (рис. 5б): частный случай сценария "Перехват данных", в котором злоумышленник использует ретранслятор вместо пассивного приёмника. Такой вариант атаки, например, применим для каналов "точка-точка" с узкой диаграммой направленности, для которых не подходит схема из сценария "Перехват данных".

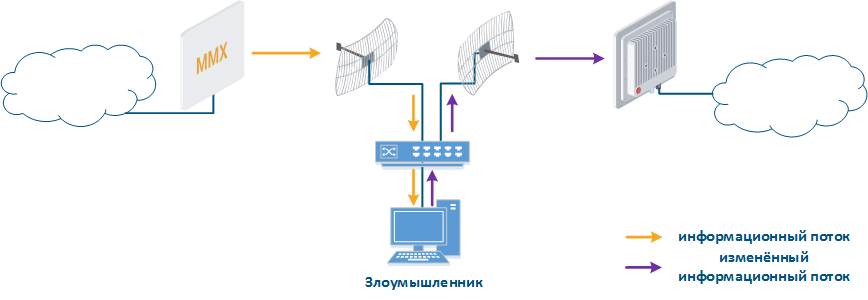

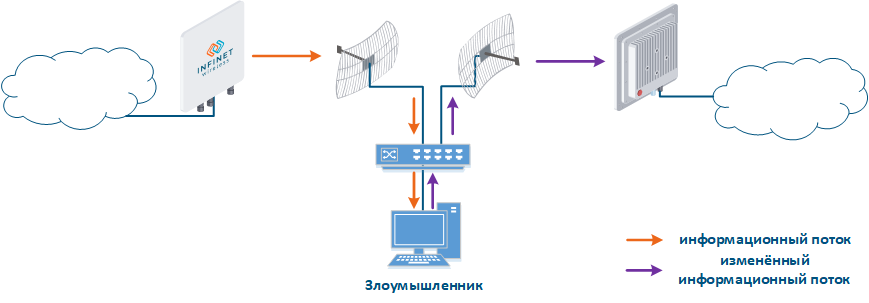

- Подмена данных (рис. 5в): частный случай сценария "Ретрансляция данных", в котором злоумышленник подменяет данные при ретрансляции. В таком сценарии, помимо нарушения конфиденциальности, нарушается целостность данных.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 5а - Перехват данных  Image Removed Image Removed Image Added Image Added

Рисунок 5б - Ретрансляция данных  Image Removed Image Removed Image Added Image Added

Рисунок 5в - Подмена данных |

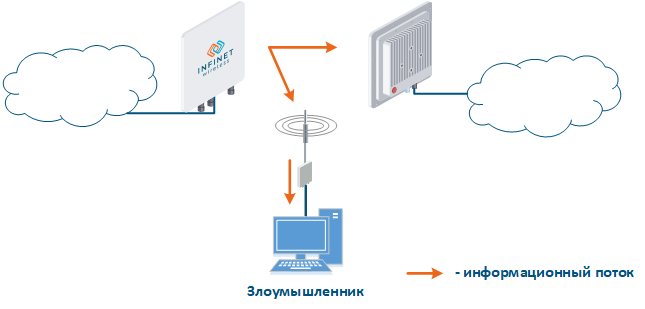

Наравне с атаками MiTM MITM возможны сценарии получения несанкционированного доступа к ресурсам через подключение к радиосети. Рассмотрим примеры атак такого типа:

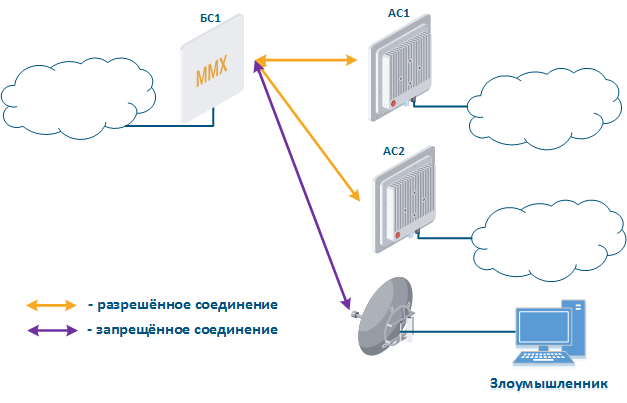

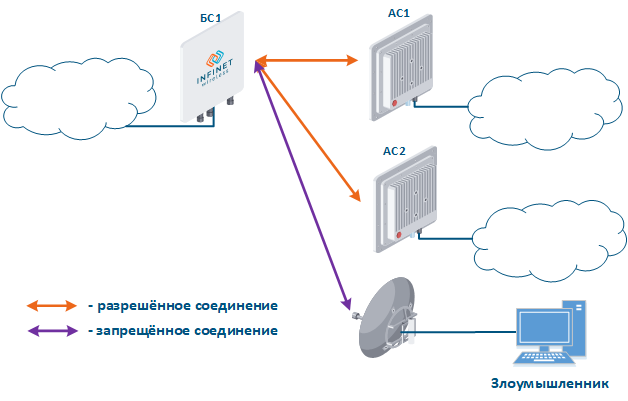

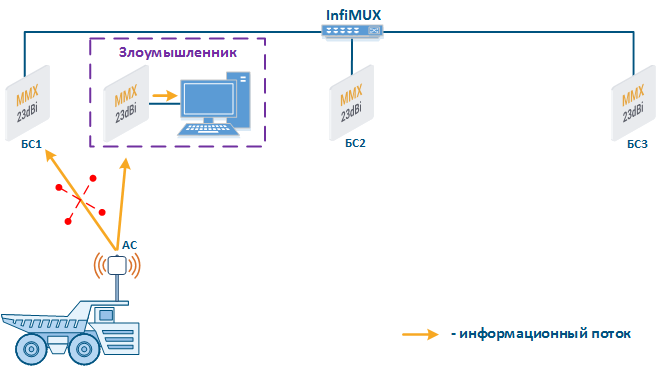

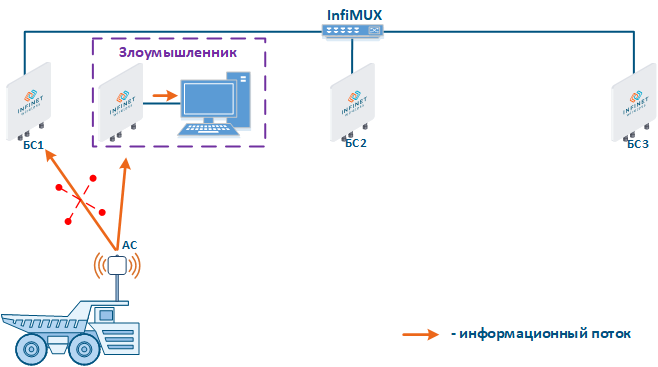

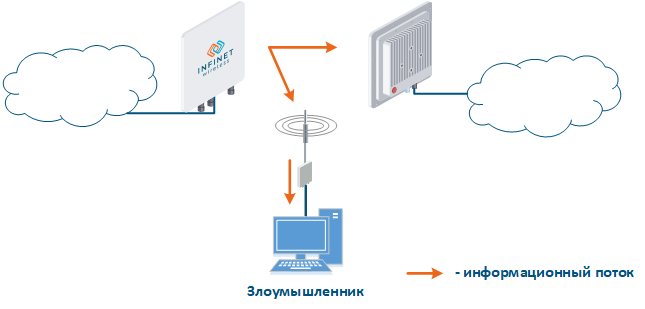

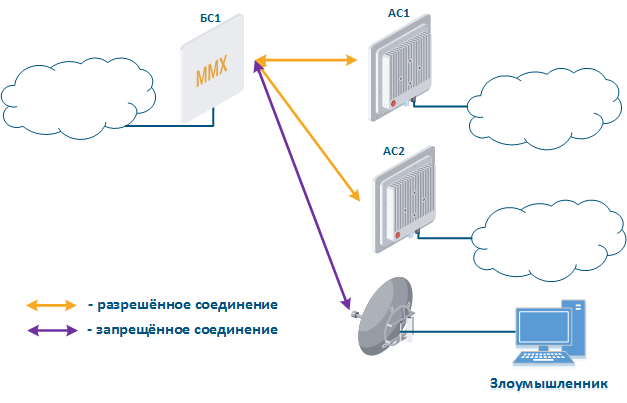

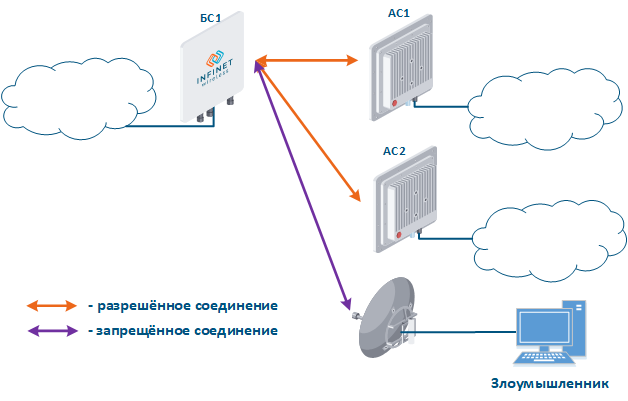

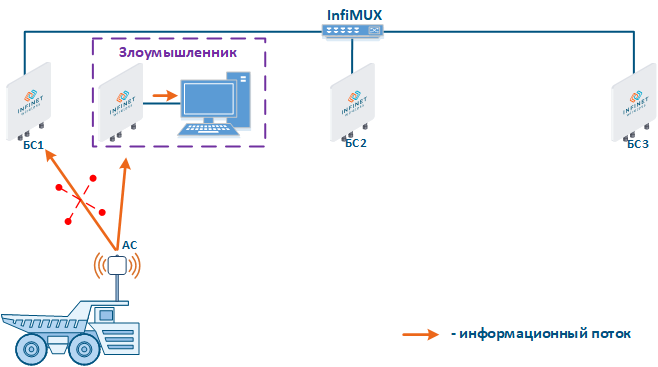

- Подключение злоумышленника к сети предприятия (рис. 6): злоумышленник, имеющий абонентское устройство, может установить его в зоне действия базовой станции. После установки канала связи с сектором базовой станции, злоумышленник может получить доступ к сети предприятия и реализовать атаки, направленные на нарушение целостности, доступности и конфиденциальности. Злоумышленник сможет установить канал связи с сектором базовой станции только при условии использования беспроводного устройства Инфинет.

| Center |

|---|

Image Removed Image Removed Image Added Image AddedРисунок 6 - Подключение злоумышленника к сети предприятия |

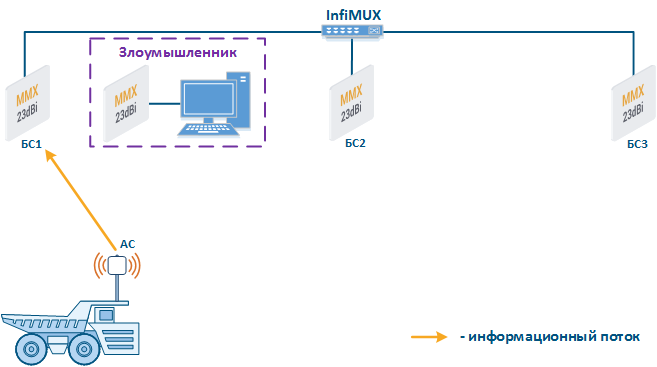

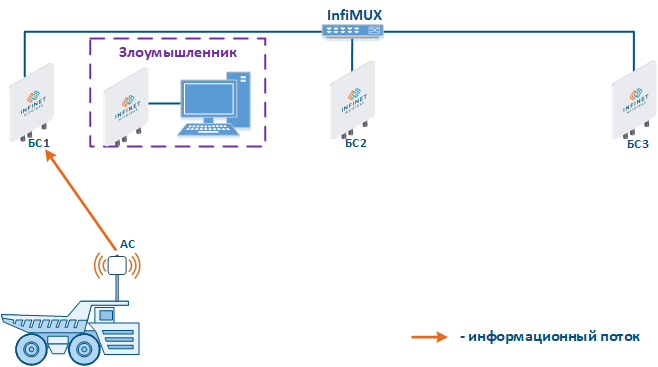

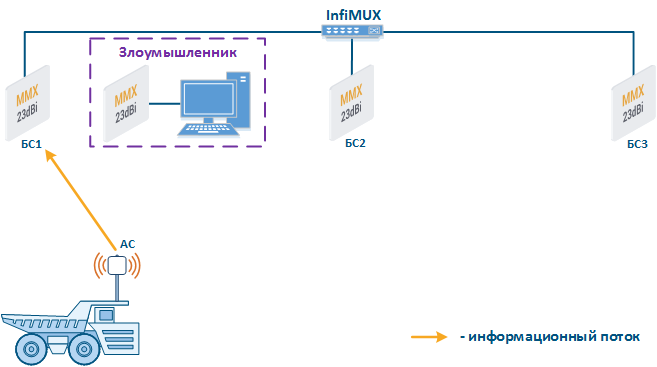

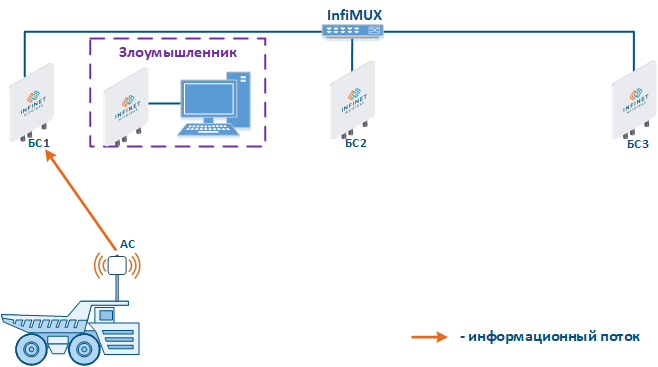

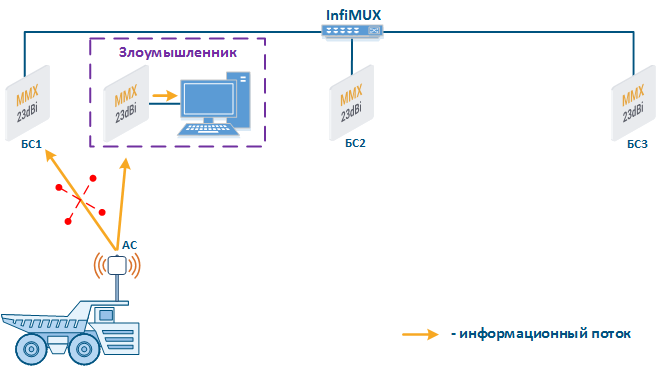

- Подмена сектора базовой станции (рис. 7а,б): злоумышленник устанавливает сектор базовой станции, к которой подключается абонентская станция. После подключения злоумышленник получает несанкционированный доступ к данным, источником которым является абонентская станция, и сегменту сети за абонентской станцией. Рассмотрим пример реализации такой атаки в сценариях с организацией связи для подвижных объектов (см. Организация связи с подвижными объектами). Между АС и БС1 организован радиоканал (рис. 7а), при этом АС установлена на движущемся объекте, поэтому при отдалении от БС1, АС разрывает канал связи и начинает поиск сектора базовой станции, с которым можно установить соединение (рис. 7б). Злоумышленник установил сектор базовой станции на пути следования АС, между БС1 и БС2, поэтому после отключения от БС1, АС устанавливает связь с сектором злоумышленника. Реализация атаки такого типа возможна только в случае пренебрежения настройками безопасности.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 7а - Подключение абонентской станции к сектору базовой станции злоумышленникапредприятия

Image Removed Image Removed Image Added Image Added

Рисунок 7б - Подключение абонентской станции к сектору базовой станции злоумышленника |

...

- Идентификатор канала связи: всегда меняйте значение параметра, установленное по умолчанию, на уникальное.

- Ключ безопасности: устройства смогут установить канал связи, только если у них совпадают идентификатор канала и ключ безопасности, т.е. для снижения вероятности организации канала связи с устройством злоумышленника, на обоих устройствах должны быть установлены ключи безопасности.

- Режим авторизации: устройства семейств InfiLINK семейств InfiLINK 2x2 и , InfiMAN 2x2, InfiLINK Evolution, InfiMAN Evolution поддерживают настройку режима авторизации при установлении беспроводного канала связи. К методам, позволяющим ограничить список устройств, с которыми разрешена установка канала связи, можно отнести "статический" и "remote". При статическом методе авторизации указывается список MAC-адресов устройств, с которыми может быть установлен беспроводной канал связи (белый список), либо список адресов, с которыми запрещено устанавливать канал связи (чёрный список). Метод "remote" позволяет централизованно хранить MAC-адреса для белых или чёрных списков и выполнять соответствующие запросы при попытках установления радиоканала. Использование одного из описанных методов авторизации значительно усложнит неавторизованное подключение злоумышленника к сети, т.к. MAC-адрес его устройства будет отсутствовать в списке разрешённых.

- Число каналов связи: на секторе базовой станции может быть установлено пороговое значение числа абонентских станций, которые могут быть подключены к сектору. Рекомендуется установить значение на уровне фактического количества абонентских станций.

- Скрэмблирование: обратимый процесс перераспределения битов данных в соответствии с заданным алгоритмом с целью выравнивания частотного спектра сигнала. Побочным эффектом скрэмблирования является сложность расшифровки перехваченных данных, т.к. злоумышленник должен обладать используемым алгоритмом дескрэмблирования для восстановления исходной последовательности битов. Операции скрэмблирования/дескремблирования потребуют аппаратных ресурсов, поэтому использование данной опции рекомендуется в случаях невысокой аппаратной загрузки устройств.

- Частотная сетка: диапазон поддерживаемых радиомодулем частот может быть осознанно ограничен с помощью частотной сетки на устройствах всех семейств Инфинет. Данное ограничение сужает список частот, которые могут быть установлены в качестве центральной. Инструмент настройки частотной сетки предназначен для сужения списка разрешённых к использованию частот и его дополнительным эффектом является повышение уровня защищённости устройства от выбора случайного частотного канала в качестве рабочего. Если в конфигурации устройства установлен автоматический выбор центральной частоты, то она будет выбрана в соответствии с частотной сеткой. Кроме того, центральная частота может быть установлена вручную: на устройствах с ролью "Ведущий" центральная частота устанавливается явно, на устройствах с ролью "Ведомый", в зависимости от семейства, либо явно, либо с помощью одного или нескольких радиопрофилей. Если на абонентской станции используется несколько радиопрофилей (см. Организация связи с подвижными объектами), то при подключении к сектору базовой станции будет осуществляться перебор профилей до момента успешного подключения.

- Функция Global: в сценариях организации связи для подвижных объектов опция Global используется для подключения абонентской станции к секторам базовых станций, имеющих связность с ядром сети (см. Организация связи с подвижными объектами). Этот подход может применяться для блокировки подключений абонентских станций к секторам базовых станций, установленными злоумышленниками (рис. 7б): поскольку базовая станция злоумышленника не подключена к ядру сети, то абонентская станция в процессе роуминга будет игнорировать устройство злоумышленника.

| Tip |

|---|

| title | Реализация средств обеспечения безопасности радиоканала для семейств устройств |

|---|

|

| Expand |

|---|

| | Center |

|---|

Мероприятия по обеспечению безопасности радиоканала

| Мероприятие | InfiLINK 2x2 и InfiMAN 2x2 | InfiLINK Evolution и InfiMAN Evolution | InfiLINK XG и InfiLINK XG 1000 | Vector 5 и Vector 6 | Vector 70 |

|---|

| Web | CLI | Web | CLI | Web |

|---|

Анализ спектра | Спектроанализатор результато вработы регилуровка MINT домена |

|

|

Управление устройством

...

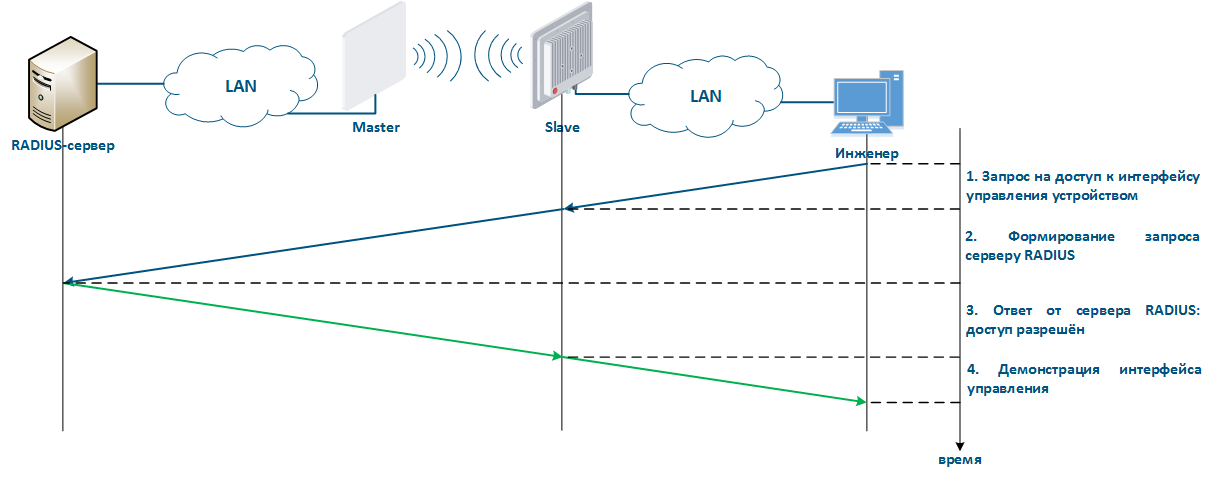

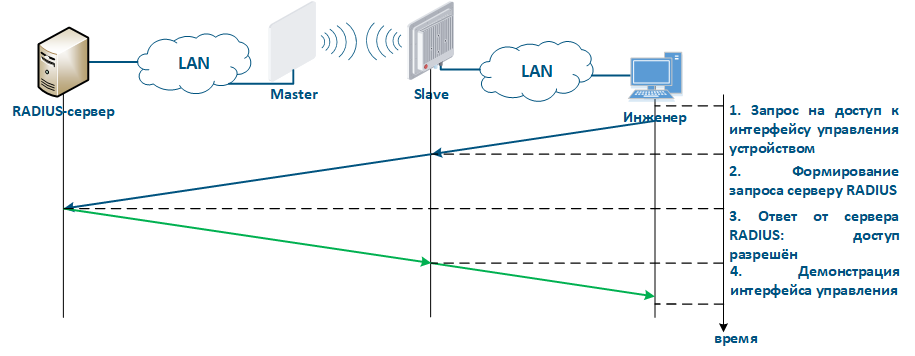

При эксплуатации сетей с большим количеством устройств рекомендуется использовать централизованное хранение учётных записей. Это позволяет избежать ошибок при блокировании учётных записей, обеспечить единую парольную политику и иметь единый интерфейс для управления учётными записями. Устройства Устройства Инфинет поддерживают работу протокола RADIUS, который предназначен для централизованной аутентификации, авторизации и аккаутинга аккаунтинга в сетях. В зависимости от возможностей и масштабов сети, база данных учётных записей для работы RADIUS может быть развёрнута на отдельном устройстве, либо совмещена с другим элементов сети.

| Expand |

|---|

| title | Алгоритм использования RADIUS-сервера |

|---|

|

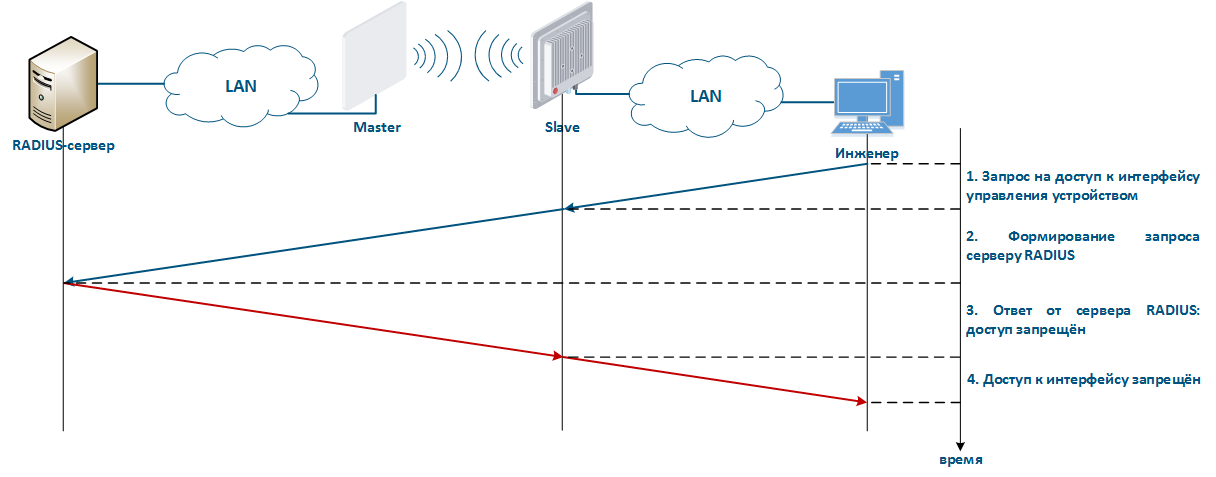

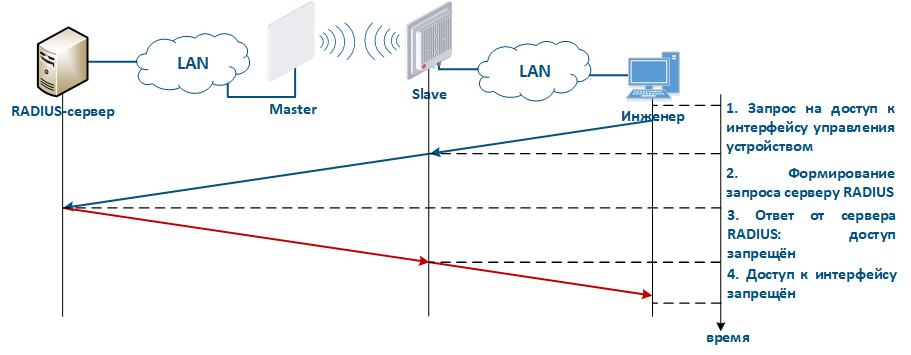

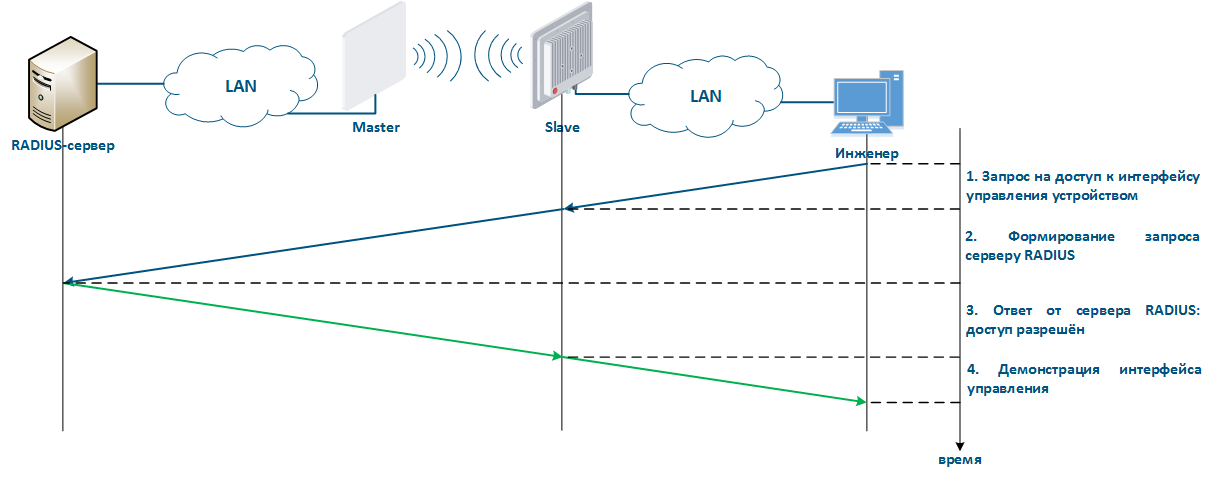

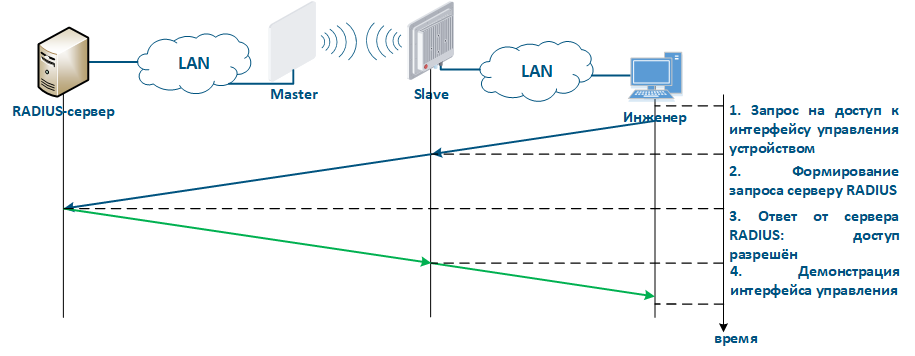

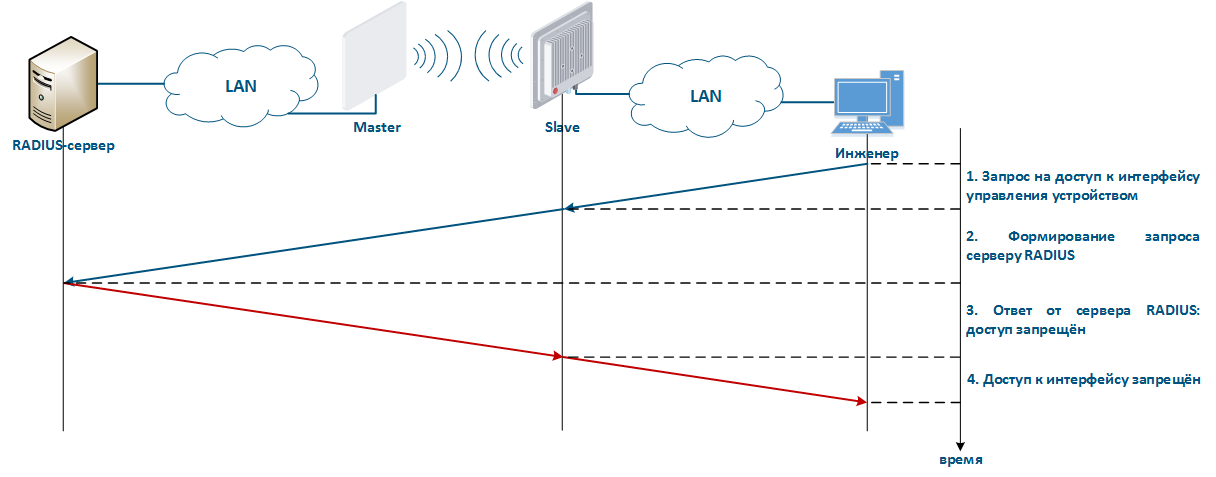

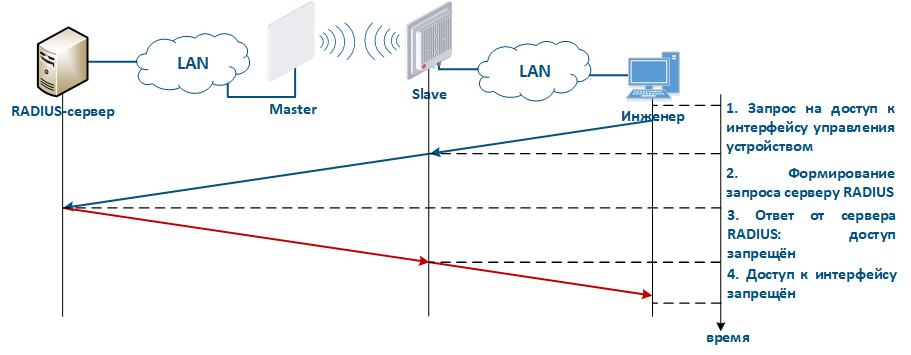

Алгоритм использования RADIUS-сервера выглядит следующим образом (рис. 8): - Запрос на доступ к интерфейсу управления устройством: пользователь пытается получить доступ к интерфейсу управления устройством с помощью одного из протоколов (см. ниже), формируя запрос, в котором передаёт логин и пароль.

- Формирование запроса серверу RADIUS: устройство принимает запрос от пользователя и формирует запрос серверу в соответствии с протоколом RADIUS.

- Ответ от сервера RADIUS: сервер RADIUS получает запрос и проверяет наличие и выделенные права для пользователя, учётные данные которого переданы в запросе. Сервер формирует один из двух ответов:

- Доступ разрешён: учётная запись присутствует в базе и ей разрешён доступ к интерфейсу управления устройством Slave (рис. 8а).

- Доступ запрещён: учётная запись отсутствует в базе, либо данному пользователю запрещён доступ к интерфейсу управления Slave (рис. 8б).

- Принятие решения устройством: устройство получает ответ от сервера RADIUS и принимает решения об авторизации пользователя с указанной текущей записью. В случае успешной авторизации пользователю демонстрируется интерфейс управления устройством (рис. 8а), в противном случае пользовательское соединение сбрасывается и демонстрируется информационное сообщение.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 8а - Пример успешного прохождения аутентификации через RADIUS  Image Removed Image Removed Image Added Image Added

Рисунок 8б - Пример неудачного прохождения аутентификации через RADIUS |

|

...

- Web-интерфейс:

- Протокол HTTP: данные передаются по сети в открытом виде, поэтому злоумышленник, получив доступ к сети, может их перехватить.

- Протокол HTTPS: данные передаются по сети в зашифрованном виде, поэтому злоумышленник, перехвативший данные, не сможет их расшифровать, не имея соответствующих ключей шифрования При отсутствии особых причин для использования HTTP, должен использоваться протокол HTTPS.

- Интерфейс Интерфейс CLI:

- Протокол Telnet: данные передаются в открытом виде, поэтому злоумышленник, получив доступ к сетевой инфраструктуре, может перехватить информацию. Использование протокола Telnet допустимо в случае крайней необходимости, когда отсутствует возможность использования SSH.

- Протокол SSH: данные передаются в зашифрованном виде. В случае, если злоумышленник сможет перехватить служебные сообщения, то, не имея ключей шифрования, он не сможет их расшифровать.

...

- InfiLINK XG, InfiLINK XG 1000, Vector 5, Vector 6 и Vector 570: выделен внутренний виртуальный интерфейс mgmt для управления устройством, который может быть ассоциирован с IP-адресом.

- InfiLINK 2x2, InfiMAN 2x2, InfiLINK Evolution и InfiMAN 2x2Evolution: IP-адрес может быть ассоциирован с виртуальным или физическим интерфейсами, т.е. в роли сетевого интерфейса управления могут выступать интерфейсы различных типов, например eth0, svi100. В конфигурацию могут быть добавлены несколько сетевых интерфейсов управления одного или разных типов.

...

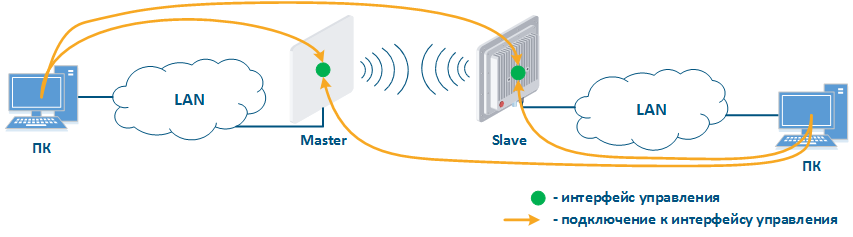

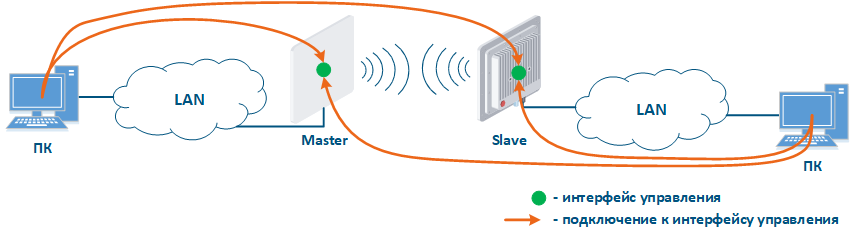

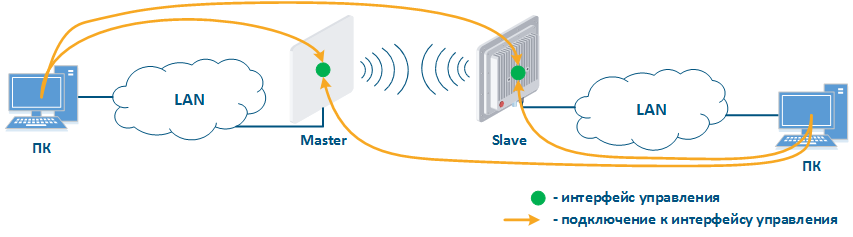

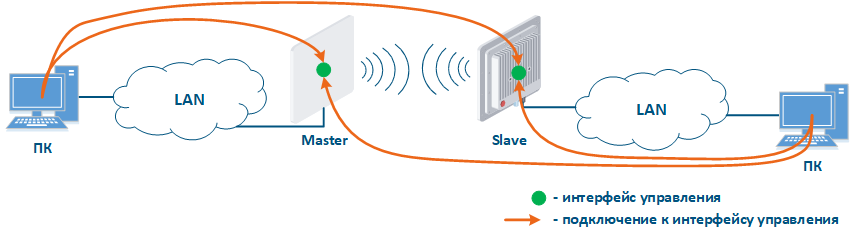

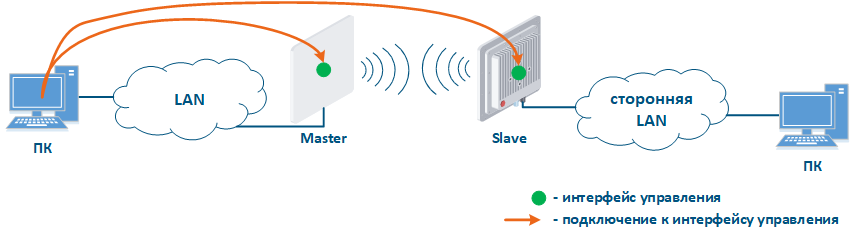

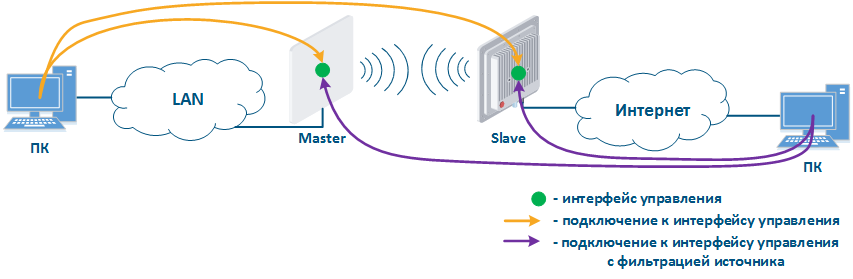

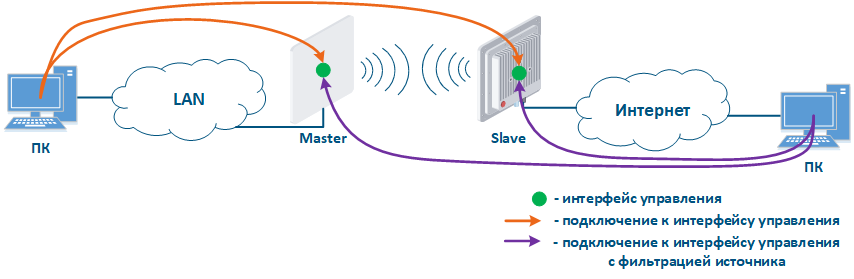

На рис. 1 представлены сценарии использования устройств Инфинет, рассмотрим . Рассмотрим организацию доступа к сетевому интерфейсу управления устройствами для каждого из сценариев. Для этого дополним схему ПК, подключенных к разным сетевым сегментам, с помощью которых выполняется управление устройствами (рис. 9а-в):

- Объединение двух сегментов локальной сети: доступ к интерфейсу управления устройств должен быть предоставлен пользователям ПК, подключенным к разным сегментам сети (рис. 9а). Беспроводные устройства находятся во внутренней сети и не контактируют с устройствами внешних сетей напрямую. Функцию обеспечения защиты от несанкционированного доступа должны выполнять сетевые элементы, находящиеся на границе внутренней и внешней сетей.

- Объединение сегментов локальной и сторонней сетей: доступ к интерфейсу управления устройств должен быть предоставлен только пользователю ПК, подключенному к локальному сегменту сети (рис. 9б), т.е. необходимо отключить возможность передачи данных между интерфейсом управления и проводным интерфейсом устройства Slave.

- Объединение сегментов локальной сети и сети интернет: доступ к интерфейсу управления устройств должен быть предоставлен пользователю ПК, подключенному к локальному сегменту сети (рис. 9в). Кроме того, доступ может быть предоставлен некоторым пользователям ПК, подключенных к сети интернет. При этом на пограничных устройствах обязательно должна быть настроена фильтрация входящего трафика, которая будет рассмотрена далее.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 9а - Радиоканал, объединяющий два сегмента локальной сети  Image Removed Image Removed Image Added Image Added

Рисунок 9б - Радиоканал, объединяющий сегменты локальной и сторонней сетей  Image Removed Image Removed Image Added Image Added

Рисунок 9в - Радиоканал, объединяющий сегменты локальной сети и сети интернет |

...

- В качестве интерфейса управления необходимо использовать виртуальный интерфейс:

- Устройства семейств InfiLINK XG, InfiLINK XG 1000, Vector 5, Vector 6 и Vector 570: сетевой интерфейс управления mgmt.

- Устройства семейств InfiLINK 2x2, InfiMAN 2x2, InfiLINK Evolution и InfiMAN 2x2Evolution: сетевой интерфейс svi, связанный с группой коммутации управляющего трафика.

- Доступ к интерфейсу управления должен быть разрешён только через сетевые интерфейсы, за которыми расположены ПК инженеров или сервисы, осуществляющие управление устройствами, например, система мониторинга.

- В случае изоляции сетевого трафика с помощью VLAN, должен быть выделен отдельный VLAN для трафика управления, который должен быть ассоциирован с интерфейсом управления.

...

Устройства семейств InfiLINK 2x2, InfiMAN 2x2, InfiLINK Evolution, InfiMAN Evolution, Vector 5, Vector 6 и Vector 5 70 позволяют создать белые списки доступа. В этом случае доступ случае доступ к интерфейсу управления будет предоставлен только узлам, адреса которых включены в белые списки.

...

| Tip |

|---|

| title | Реализация средств обеспечения безопасности управления для семейств устройств |

|---|

|

| Expand |

|---|

| | Center |

|---|

Мероприятия по обеспечению безопасности управления устройством

| Мероприятие | InfiLINK 2x2 и InfiMAN 2x2 | InfiLINK Evolution и InfiMAN Evolution | InfiLINK XG и InfiLINK XG |

|---|

1000Vector 5Emergency над устройством |

|

|

| Anchor |

|---|

| data_transmit |

|---|

| data_transmit |

|---|

|

Передача данных

...

- Фильтрация трафика: хорошей практикой является разделение физической инфраструктуры на несколько виртуальных локальных сетей с использованием технологии VLAN. Такой метод позволяет ограничить широковещательные домены, а значит уменьшить влияние широковещательного шторма. Это потребует настройки фильтрации трафика разных VLAN на устройствах: на беспроводных устройствах рекомендуется разрешить обработку только тех меток VLAN, которые действительно должны быть переданы через организованный радиоканал и запретить все остальные.

- Протокол STP: протокол покрывающего дерева (Spanning Tree Protocol) предназначен для предотвращения петель на канальном уровне, которые могут быть причиной широковещательного шторма. Кроме того, протокол STP может быть использован для построения схемы автоматического резервирования на канальном уровне в сетях с избыточностью каналов связи.

- Режим маршрутизатора: одним из подходов для к снижения влияния широковещательного шторма является уменьшение размера широковещательного сегмента за счёт использования технологии маршрутизации. Маршрутизатор является устройством, разделяющим широковещательные домены, т.е. широковещательный шторм, возникший в одном домене не повлияет на работу устройств в другом. Кроме того, маршрутизация подразумевает передачу пакетов на основе заголовка IP, включающего в себя поле TTL, которое исключает циклическое прохождение пакетов по сети.

...

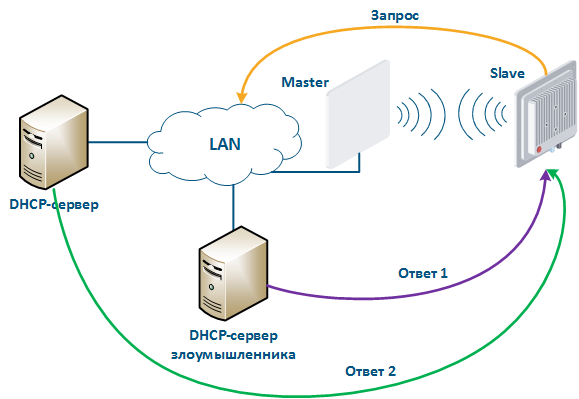

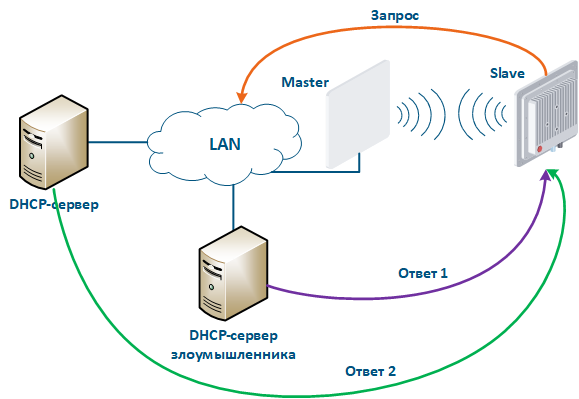

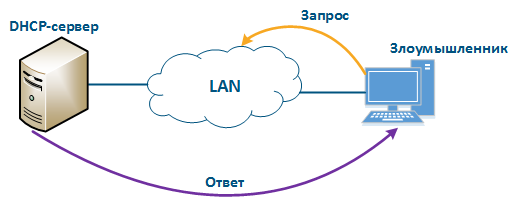

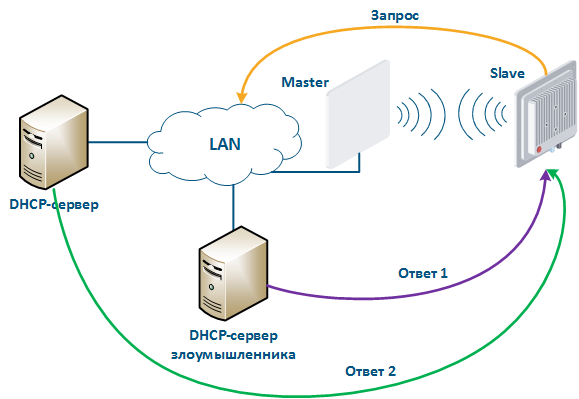

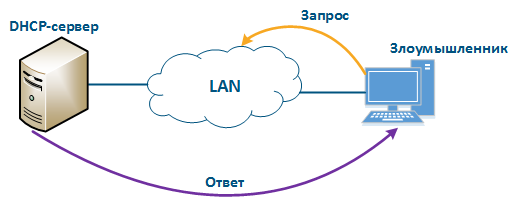

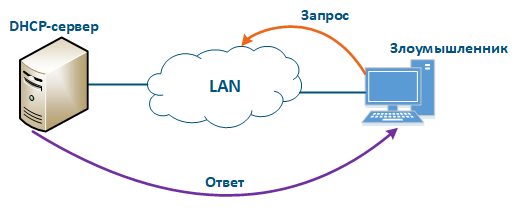

Рассмотрим пример атаки с использованием протокола DHCP (рис. 10): организован канал связи между Master и Slave, на радиоинтерфейсе устройства Slave активирован DHCP-клиент, в корпоративной сети установлен DHCP-сервер. Представим, что злоумышленнику удалось подключить сетевое устройство, на котором настроен сервер DHCP, к корпоративной сети. После установления канала связи Master-Slave, устройство Slave отправляет в сеть широковещательный запрос для получения сетевых настроек от DHCP-сервера. DHCP-серверы, находящиеся в сети, отвечают на запрос от Slave. Если ответ от сервера злоумышленника будет получен первым, то устройство Slave присвоит одному из сетевых интерфейсов предлагаемый адрес и сетевые настройки, которые переданы в этом запросе. Таким образом, злоумышленник может указать своё устройство в качестве маршрутизатора по - умолчанию и получить доступ к трафику, передаваемому устройством Slave.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 10 - Пример атаки с использованием протокола DHCP |

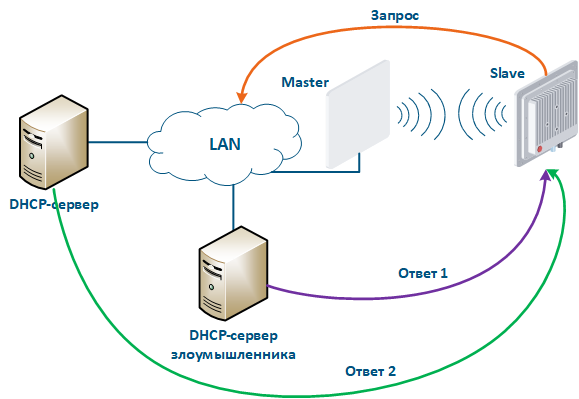

Кроме того, возможна атака, в которой устройство злоумышленника будет выступать в роли DHCP-клиента (рис. 11): в сети установлен DHCP-сервер, функции которого могут быть реализованы на устройствах Инфинет, к сети подключено устройство злоумышленника. В ситуации, когда протокол конфигурация DHCP-сервера не предусматривает средств защиты, злоумышленник сформирует запрос и сервер предоставит устройству сетевые реквизиты. Таким образом, злоумышленник получит доступ к передаваемым по сети данным.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 11 - Пример атаки с использованием протокола DHCP |

...

- Ограничение DHCP-клиентом списка DHCP-серверов: DHCP-клиент позволяет ограничить список серверов, для которых будет формироваться запрос сетевых настроек. В этом случае , DHCP-клиент сформирует запросы для указанных DHCP-серверов, а если они не ответят, то сформирует широковещательный запрос.

- Использование ключа безопасности: при аутентификации клиента может быть использован ключ безопасности. Следует иметь в виду, что данная настройка должна быть выполнена как на DHCP-сервере, так и на DHCP-клиенте.

- Фиксация пары "клиент-адрес" в конфигурации DHCP-сервера: конфигурация DHCP-сервера позволяет зафиксировать за клиентами, выделяемые им IP-адреса. Таким образом можно сформировать белые списки устройств, что затруднит действия злоумышленника для получения сетевых реквизитов.

- Использование DHCP Snooping: использование данной технологии позволяет предотвратить получение сетевых реквизитов от DHCP-сервера злоумышленника. Принцип работы весьма прост: порты устройств домена Ethernet, за которыми расположен DHCP-сервер, помечаются как доверенные, остальные - как ненадёжные. Сообщения от DHCP-серверов, пришедшие на вход ненадёжных портов будут отброшены, что делает невозможным получение устройствами-клиентами сетевых реквизитов от сервера злоумышленника.

- Отключение DHCP на неиспользуемых интерфейсах: необходимо тщательно следить за списком интерфейсов, на которых включена поддержка протокола DHCP. На интерфейсах, которые не используются для передачи данных или на которых используется статическая адресация, необходимо деактивировать поддержку DHCP. Эта рекомендация справедлива как для DHCP-клиента, так и DHCP-сервера.

- Отказ от протокола DHCP: следует понимать, что использование протокола DHCP должно иметь ограниченный характер, т.к. возможны сценарии, в которых рекомендуется использовать статическое назначение сетевых реквизитов на соответствующие интерфейсы. Так, например, статические адреса рекомендуется назначать ключевыми сетевыми элементамиключевым сетевым элементам, в роли которых могут выступать и беспроводные устройства Инфинет. Это позволит избежать проблем при организации систем технического учёта и мониторинга.

...

| Tip |

|---|

| title | Реализация средств обеспечения безопасности передачи данных для семейств устройств |

|---|

|

| Expand |

|---|

| | Center |

|---|

Мероприятия по обеспечению безопасности передачи данных

|

|

|

| Anchor |

|---|

| infrastructure |

|---|

| infrastructure |

|---|

|

Инфраструктура

Инфраструктурная безопасность - это важнейший раздел информационной безопасности, которому не всегда уделяется должное внимание. Состав инфраструктуры зависит от технической политики предприятия. Часто на сети выделяются устройства, которые выполняют функции мониторинга, В сети должны быть реализованы средства журналирования, мониторинга и технического учёта (ТУ) и хранения истории. Эти функции могут быть реализованы в одном или нескольких устройствах.

Мониторинг

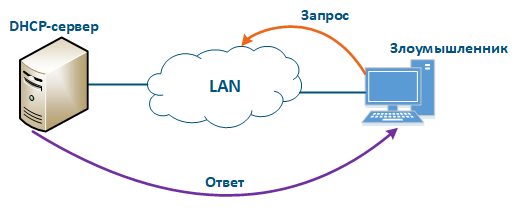

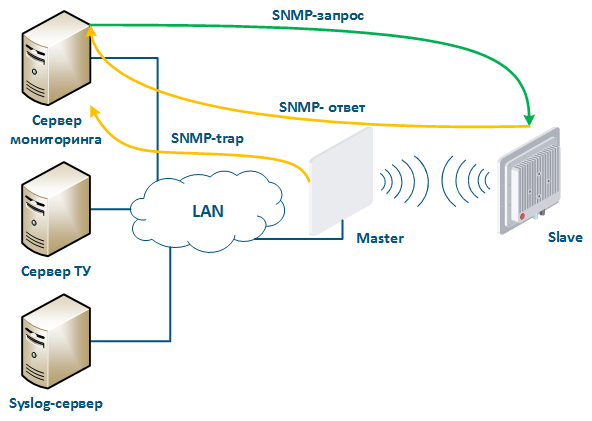

...

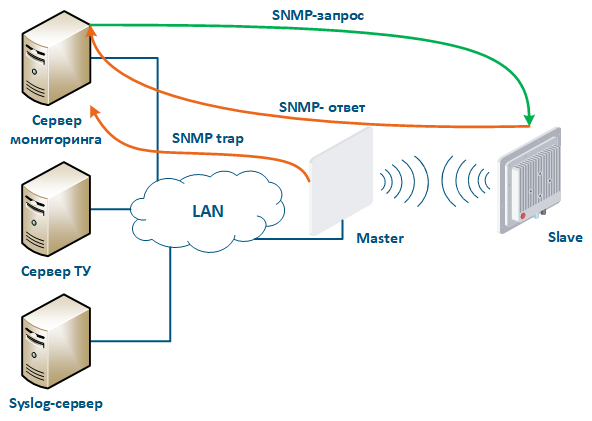

- Поллинг: система мониторинга отправляет SNMP-запросы устройству с указанием параметров, значения которых необходимо получить. Устройство формирует для системы мониторинга SNMP-ответ, где указывает значения запрашиваемых параметров. Опрос параметров устройств ведётся с установленной периодичностью, что гарантирует опрос устройства в заданный интервал.

- Trap-сообщения: устройство отправляет специальное сообщение SNMP Trap серверу мониторинга в случае возникновения события из указанного списка. Отправка SNMP Trap, в отличие от поллинга, инициируется самим устройством и происходит мгновенно, независимо от цикла опроса, однако это потребует дополнительной настройки устройств.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 16 - Обмен данными между устройствами и системой мониторинга |

Хранение ...

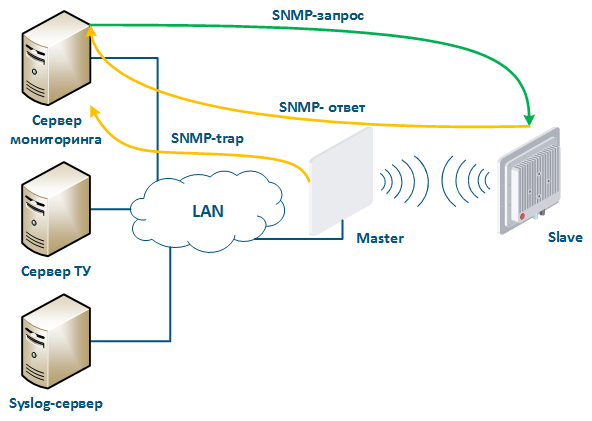

системных журналов

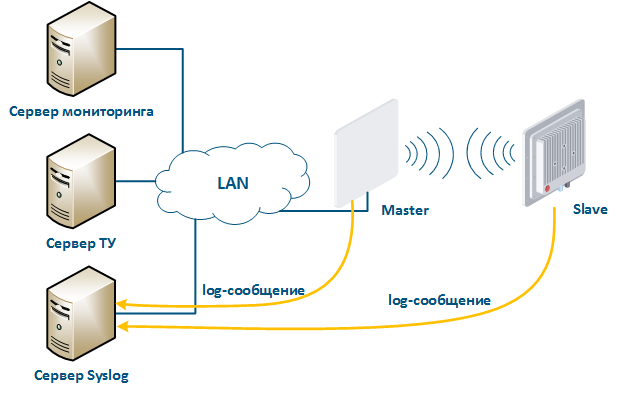

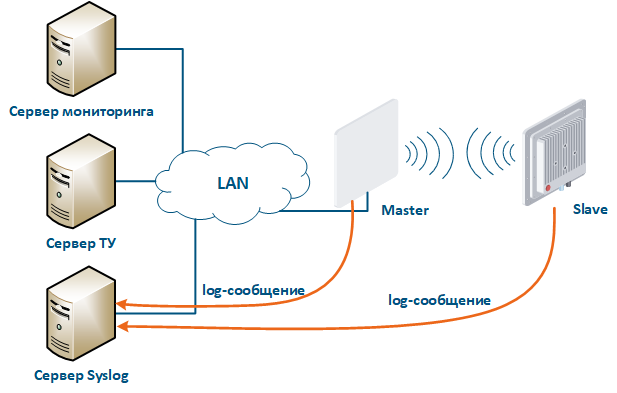

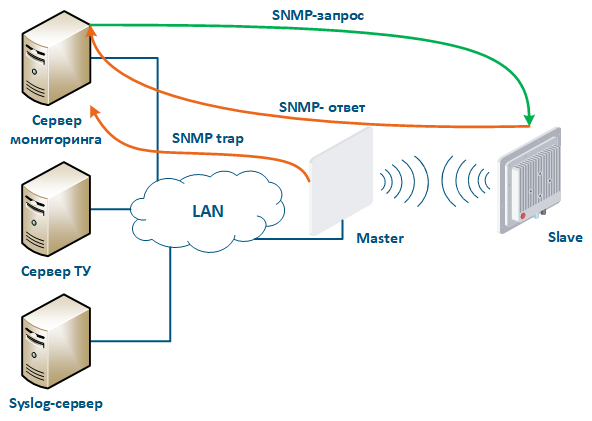

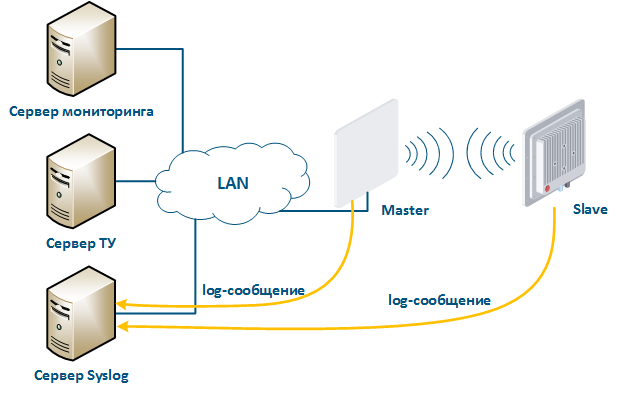

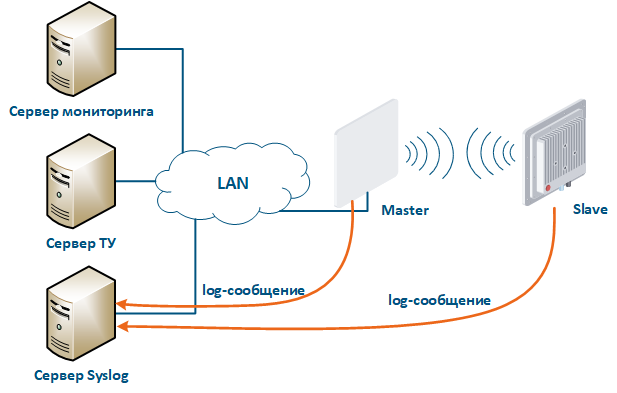

Детальное расследование инцидентов требует анализа истории событийсистемных журналов, зарегистрированных на устройстве. Устройства Инфинет поддерживают логирование событий, однако данные истории не сохраняются системный журнал событий не сохраняется после перезагрузки устройства. Кроме того, в крупных сетях удобно иметь централизованное хранилище журнальных файлов, потому что такое хранилище предоставляет интерфейс просмотра журналов всех сетевых устройств, используемые при расследовании инцидентов.

Для этих целей в сети выделяется сервер Syslog. Все журнальные записи , одновременно с записью в системный журнал , отправляются на сервер Syslog (рис. 17). Это позволяет хранить историю сообщений всех сетевых устройством устройств централизованно и не зависеть от состояния системного журнала непосредственно на устройстве, который может быть очищен при перезагрузке или несанкционированном доступе.

| Center |

|---|

Image Removed Image Removed Image Added Image Added

Рисунок 17 - Обмен данными с Syslog-сервером |

...

| Tip |

|---|

| title | Реализация инфраструктурных средств обеспечения безопасности для семейств устройств |

|---|

|

| Expand |

|---|

| | Center |

|---|

Мероприятия по обеспечению безопасности со стороны инфраструктуры

|

|

|

Дополнительные материалы

Онлайн-курсы

- Онлайн-курс "Предварительная настройка и установка устройств семейств InfiLINK 2x2 и InfiMAN 2x2".

- Онлайн-курс "Устройства семейства InfiLINK XG".

- Онлайн-курс "Vector 5 / Vector 6: установка и настройка".

- Онлайн-курс "Основы беспроводных сетей".

- Коммутация в устройствах семейств InfiLINK 2x2 и InfiMAN 2x2.

White papers

- Агрегация каналов, балансировка и резервирование.

Организация связи с подвижными объектами.

- Динамический выбор частоты.

Вебинары

- Вебинар "Монтаж, грозозащита и заземление оборудования Инфинет".

- Типовые сценарии настройки коммутации на устройствах Инфинет.

- Диагностика параметров установленного канала связи InfiLINK 2x2 / InfiMAN 2x2.

- Решения Инфинет для проектов с подвижными объектами.

Скринкасты

- Скринкаст "Ввод в эксплуатацию устройств "Инфинет" семейства R5000".

- Скринкаст "Утилита ERConsole".

Прочее

...